ECSの設計時に意識するポイントを解説!EC2からの移行時に確実に抑えておきたいポイントはここ!

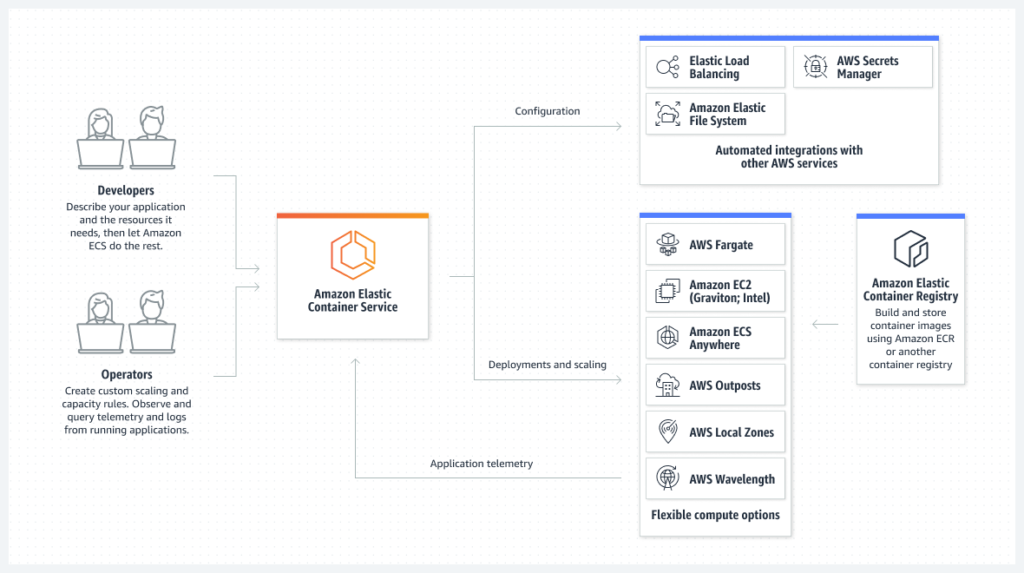

ECSは、コンテナ化されたアプリケーションをAWS上で実行するためのフルマネージドサービスです。従来のEC2インスタンスでアプリケーションを構築・運用する環境と比較して、より効率的かつスケーラブルなシステムを実現できます。

本記事では、これからECSを導入しようと考えている方や、EC2環境からの移行を検討している方を対象に、ECSの設計時に意識するポイントを解説していきます。特にEC2からの移行時に確実に抑えておきたいポイントを紹介しますので、ぜひ最後まで読んでみてください!

なぜECSなのか?EC2と比較したメリットを紹介

AWSでアプリケーションを運用する際、従来はEC2インスタンス上に環境を構築することが一般的でした。しかし、近年ではコンテナ技術の普及に伴い、ECSの利用が急速に拡大しています。

ECSを採用するメリットとして、主に以下の点が挙げられます。

- インフラストラクチャ管理からの解放:ECSはフルマネージドサービスであるため、サーバーの調達やOSのアップデートなど、インフラストラクチャの管理をAWSに任せられます。

- 容易なデプロイとスケーリング:ECSでは、コンテナイメージを使用してアプリケーションをデプロイします。コンテナイメージは、アプリケーションの実行に必要なすべてのものが含まれているため、環境依存の問題を最小限に抑えられます。また、ECSはオートスケーリング機能を提供しており、負荷に応じてコンテナの数を自動的に調整できます。

- 高可用性の実現:ECSでは、複数のAvailability Zoneにわたってコンテナを分散配置できます。これにより、単一障害点がなくなり、高可用性を実現できます。

- コスト最適化:ECSは、必要なリソースに対してのみ課金されるため、EC2インスタンスと比較してコストを削減できます。

ECSの構成要素を理解する

ECSを理解するためには、その構成要素を理解することが重要です。ECSは、主に以下の3つの構成要素から成り立っています。

- コンテナイメージ:アプリケーションとその依存関係をパッケージ化したものです。Dockerイメージなどを使用します。

- タスク定義:コンテナイメージを実行するための定義です。使用するコンテナイメージ、CPUやメモリなどのリソース設定、環境変数などを定義します。

- サービス:タスク定義に基づいて、コンテナを実行する単位です。サービスは、常に指定された数のタスクを実行するようにECSによって管理されます。

ECS設計のベストプラクティス:EC2からの移行をスムーズに進めるための7つのポイント

では、実際にECSを設計する際に、どのような点に注意すれば良いのでしょうか?ここでは、EC2からの移行をスムーズに進めるための7つのポイントを紹介します。

1. アプリケーションのコンテナ化

ECSを利用するためには、まずアプリケーションをコンテナ化する必要があります。Dockerなどのコンテナ技術を用いて、アプリケーションの実行に必要なものをすべてコンテナイメージにパッケージングします。

この時に意識するべき点は、アプリケーションをマイクロサービスアーキテクチャに分割することです。マイクロサービスアーキテクチャとは、アプリケーションを独立性の高い小さなサービスに分割し、それぞれをAPIで連携させる設計手法です。

従来のEC2環境では、1つのインスタンスに複数のアプリケーションを同居させているケースも多いのではないでしょうか?しかし、ECS環境では、1つのタスク定義に対して1つのコンテナイメージを実行することが基本となります。そのため、EC2環境で構築したアプリケーションをそのままコンテナ化するのではなく、マイクロサービスアーキテクチャに分割することで、ECSのメリットを最大限に活かすことができます。

2. タスク定義の最適化

タスク定義では、コンテナイメージを実行するために必要なリソースを定義します。CPUやメモリなどのリソースを適切に設定することで、パフォーマンスの向上とコストの削減を実現できます。

EC2環境では、インスタンスタイプに応じてCPUやメモリなどのリソースが固定されていましたが、ECSではタスク定義で必要なリソースを柔軟に設定できます。アプリケーションが必要とするリソース量を正確に把握し、タスク定義に適切な値を設定しましょう。

3. サービスの設計

サービスは、タスク定義に基づいてコンテナを実行する単位です。サービスを設計する際には、可用性、スケーラビリティ、セキュリティなどを考慮する必要があります。

例えば、サービスの公開方法として、インターネットからアクセス可能な「ロードバランサー」と、内部ネットワークからのみアクセス可能な「IPアドレス」のいずれかを選択できます。アプリケーションの要件に応じて、適切な公開方法を選択しましょう。

4. ネットワーク設計

ECSでは、コンテナはデフォルトでVPC内に配置されます。そのため、EC2環境からの移行にあたり、VPCやサブネットなどのネットワーク構成を見直す必要がある場合があります。

特に、セキュリティグループの設定は重要です。ECSでは、コンテナ単位でセキュリティグループを設定することができません。そのため、セキュリティグループはタスク定義単位で設定することになります。アプリケーションのセキュリティ要件を満たすように、適切なセキュリティグループを設定しましょう。

5. ロギングとモニタリング

ECSでは、アプリケーションのログをAmazon CloudWatch Logsに送信できます。CloudWatch Logsを使用することで、ログの収集、保存、分析を簡単に行えます。また、ECSはAmazon CloudWatchと統合されており、CPU使用率やメモリ使用率などのメトリクスを監視できます。

EC2環境では、ログの収集やモニタリングは独自に構築する必要がありましたが、ECSではAWSのマネージドサービスを利用することで、容易に実現できます。

6. CI/CDの構築

ECSでは、AWS CodePipelineやAWS CodeDeployなどのサービスを使用して、CI/CDパイプラインを構築できます。CI/CDパイプラインを構築することで、アプリケーションのデプロイを自動化し、開発のスピードアップと品質の向上を実現できます。

EC2環境では、JenkinsなどのCI/CDツールを独自に構築するケースも多いですが、ECSではAWSのマネージドサービスを活用することで、より容易にCI/CDパイプラインを構築できます。

7. セキュリティ対策

ECSでは、AWS Identity and Access Management (IAM) を使用して、リソースへのアクセスを制御します。ECSタスクロールを使用して、コンテナに最小限の権限を付与することで、セキュリティリスクを低減できます。

EC2環境では、インスタンスにSSHでログインして作業することが多かったですが、ECSでは原則としてコンテナにログインする必要はありません。IAMやECSタスクロールを適切に設定することで、セキュリティリスクを低減できます。

アプリケーションのコンテナ化に役立つツールとAWS製品

ECSを利用するためには、まずアプリケーションをコンテナ化する必要があります。アプリケーションをコンテナ化するためのツールやAWS製品は数多く存在しますが、以下に代表的なものを紹介します。

Docker

- コンテナ化ツールのデファクトスタンダードであり、最も広く利用されています。

- コンテナイメージの作成、実行、管理など、コンテナ化に必要な機能をすべて提供しています。

- Docker Hubというイメージ共有サービスも提供しており、様々なコンテナイメージを公開・取得できます。

- Docker公式サイト

Podman

- Dockerと互換性を持つ、オープンソースのコンテナ化ツールです。

- Dockerよりも軽量で、セキュリティ面でも優れているとされています。

- Podman公式サイト

Containerd

- コンテナイメージの実行と管理を行う、オープンソースのランタイムです。

- KubernetesやDockerなどのコンテナオーケストレーションツールで使用されています。

- Containerd公式サイト

これらのツールや製品を組み合わせることで、アプリケーションを効率的にコンテナ化し、ECS上で運用することができます。

アプリケーションのコンテナ化:ベストプラクティス

アプリケーションをコンテナ化する際には、以下のポイントに注意しましょう。

- コンテナイメージのスリム化: 不要なファイルやライブラリを削除し、イメージサイズを小さくすることで、デプロイ速度やストレージ使用量の削減に繋がります。

- 依存関係の管理: コンテナイメージにアプリケーションの実行に必要なすべての依存関係を含めることで、環境依存の問題を防ぐことができます。

- セキュリティ対策: コンテナイメージにセキュリティホールが含まれていないか、定期的にスキャンを行い、脆弱性を修正する必要があります。

コンテナ化ツールやAWS製品を利用することで、アプリケーションの開発・運用を効率化し、より安全でスケーラブルなシステムを実現できます。

まとめ

今回は、ECSの設計時に意識するポイントについて解説しました。

ECSは、コンテナ化されたアプリケーションをAWS上で実行するための強力なサービスです。EC2環境からの移行を検討する際には、本記事で紹介したポイントを踏まえ、適切な設計を行うようにしましょう。

スモールスタート開発支援、サーバーレス・NoSQLのことなら

ラーゲイトまでご相談ください

低コスト、サーバーレスの

モダナイズ開発をご検討なら

下請け対応可能

Sler企業様からの依頼も歓迎