はじめに:能動的サイバー防御とは何か

2025年12月23日、日本政府は「サイバーセキュリティ戦略2025」を閣議決定しました。この戦略の最大の特徴は、「能動的サイバー防御(Active Cyber Defense)」の本格導入です。

従来の「受動的防御」は、攻撃を受けてから検知・遮断するリアクティブなアプローチでした。しかし急増するランサムウェアや国家支援型攻撃グループ(APT)に対し、それでは間に合わない時代が到来しています。

能動的サイバー防御が目指すのは、攻撃者が行動する前に脅威を検知・無力化する「前方防御」です。2025年5月に成立した「サイバー対処能力強化法」により、官民連携の枠組みも整備されました。重要インフラ15分野(電力・金融・医療等)では事業者への報告義務も課せられています。

この戦略が求める能動的防御を、AWSエンジニアとしてどう実装すればいいのか。本記事では、Amazon GuardDutyとAWS Security Hubを中心に、AWSクラウド上での「脅威ハンティング」の実践方法を解説します。

AWSにおける脅威ハンティングの全体像

「脅威ハンティング(Threat Hunting)」とは、既知の脅威指標(IoC)に頼らず、仮説を立てて能動的に異常を探索するセキュリティプロセスです。SIEMアラートへの対応(Reactive)ではなく、攻撃の兆候を先回りして探す(Proactive)アプローチです。

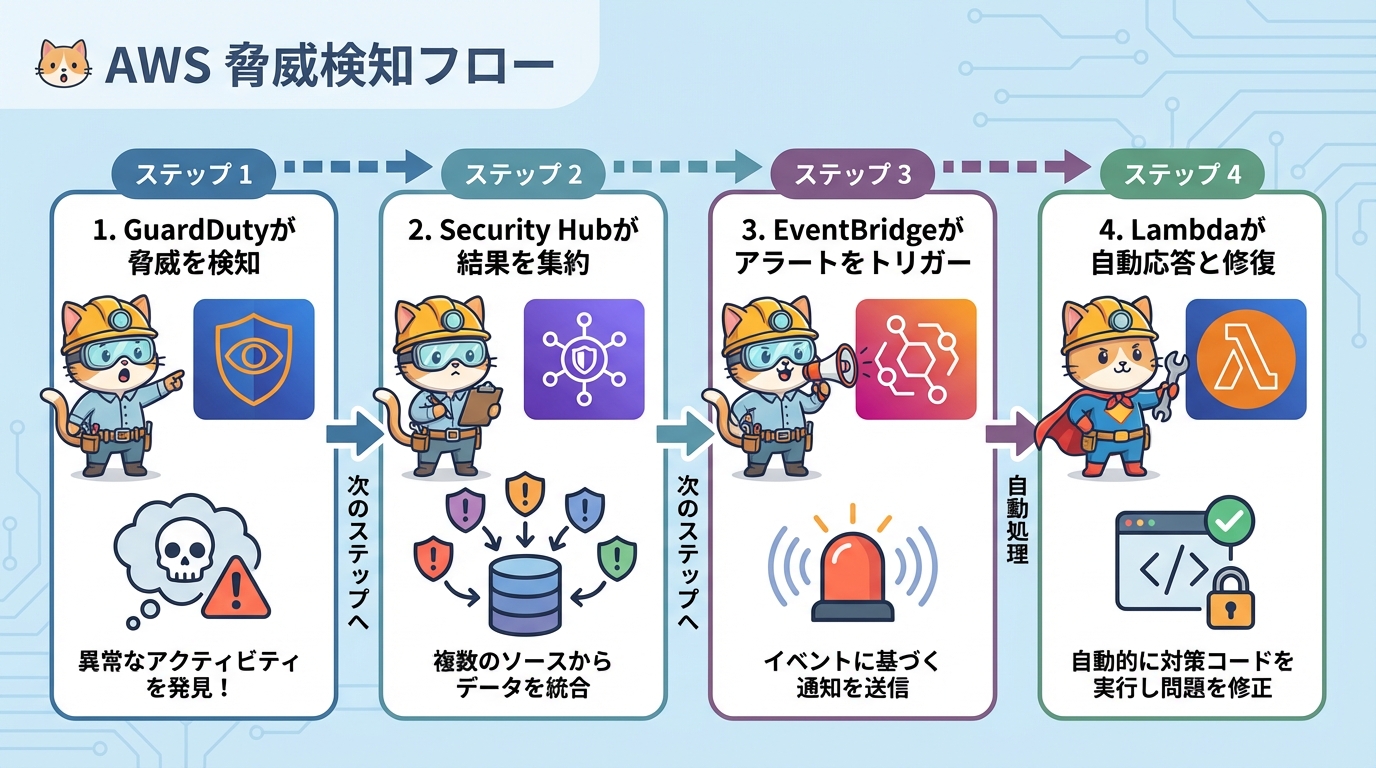

AWSクラウド上での脅威ハンティングには、主に以下のサービスが連携します:

- Amazon GuardDuty:機械学習ベースの脅威検出エンジン。VPCフローログ・CloudTrail・DNSログを自動分析

- AWS Security Hub:複数のAWSセキュリティサービスと外部ツールの検知結果を一元管理

- Amazon EventBridge:GuardDuty/Security Hubの検知イベントをトリガーにした自動化

- AWS Lambda:自動対応(インスタンス隔離・IAMキー無効化等)の実行基盤

- Amazon Detective:GuardDuty検知後の深掘り調査・グラフ分析

この連携フローを理解することが、AWSでの能動的防御実装の第一歩です。

Amazon GuardDutyで実践する脅威ハンティング

Extended Threat Detection(拡張脅威検知)

2024年末のアップデートで、GuardDutyに「Extended Threat Detection」機能が追加されました。これにより、EC2インスタンスおよびECSコンテナにおける攻撃シーケンス全体の検出が可能になっています。

従来のGuardDutyは個別のシグナル(例:マルウェアダウンロード、C2通信)を検知していましたが、Extended Threat Detectionは複数のシグナルを時系列で相関分析し、攻撃のライフサイクル全体(初期侵入→横展開→データ窃取)をひとつの脅威として可視化します。

MITRE ATT&CKフレームワークとの対応も強化されており、検知された脅威がどの攻撃ステージに該当するかがコンソール上で確認できます。

GuardDutyの主要検知カテゴリ

- CryptoCurrency:仮想通貨マイニングへのEC2悪用

- Backdoor:バックドア通信・C2サーバーへの接続

- UnauthorizedAccess:不審なAPIコール・SSHブルートフォース

- CredentialAccess:IAMクレデンシャルの不審な使用

- Exfiltration:大量データの外部転送

GuardDutyのセットアップ(基本)

GuardDutyは数クリックで有効化できます。Organizations配下の全アカウントへの一括展開が可能なため、マルチアカウント環境でも管理が容易です。

# AWS CLIでGuardDutyを有効化

aws guardduty create-detector \

--enable \

--finding-publishing-frequency SIX_HOURS \

--data-sources S3Logs={Enable=true}

# 検知結果の取得(Severity 7以上)

aws guardduty list-findings \

--detector-id <detector-id> \

--finding-criteria '{"Criterion":{"severity":{"Gte":7}}}'重要度(Severity)は1〜10のスコアで表現され、7以上がHigh(即時対応推奨)です。日常的なハンティングでは、Mediumレベル(4〜6.9)の検知を丁寧に追うことで、初期侵入の兆候を早期に把握できます。

AWS Security Hub(GAバージョン)で優先度管理と横断監視

AWS re:Invent 2025で発表されたAWS Security Hub(新GA版)の最大の改善点は、ニアリアルタイムでのリスク分析です。従来の定期バッチ処理から脱却し、検知から優先度付けまでの時間が大幅に短縮されました。

Security Hubの主要機能

- 統合ダッシュボード:GuardDuty・Inspector・Macieなど複数ソースの検知を一元表示

- ASFF(Amazon Security Finding Format):標準化されたFinding形式で外部SIEMとも連携可能

- セキュリティスコア:CIS AWS Foundations Benchmark・AWS基礎セキュリティのベストプラクティスへの準拠状況を自動評価

- カスタムアクション:特定の検知に対してEventBridgeルールをトリガー可能

マルチアカウント環境での活用

Organizations管理アカウントをSecurity Hubの「管理者アカウント」に指定することで、全メンバーアカウントの検知結果を単一のコンソールで監視できます。重要インフラ事業者が複数のAWSアカウントで運用している場合でも、横断的なセキュリティ監視体制を構築できます。

# Security Hubの有効化(東京リージョン)

aws securityhub enable-security-hub \

--enable-default-standards \

--region ap-northeast-1

# 検知の取得(Severity HIGH・CRITICAL)

aws securityhub get-findings \

--filters '{"SeverityLabel":[{"Value":"HIGH","Comparison":"EQUALS"},{"Value":"CRITICAL","Comparison":"EQUALS"}]}' \

--sort-criteria '{"Field":"SeverityScore","SortOrder":"desc"}'

EventBridge + Lambda による自動対応

能動的防御の核心は「検知してから対応する」ではなく、「検知と同時に対応を開始する」自動化です。EventBridgeとLambdaを組み合わせることで、GuardDutyの検知をトリガーに即時対応が可能になります。

自動対応のユースケース例

- EC2の自動隔離:マルウェア感染が疑われるインスタンスのセキュリティグループを即座に変更し、外部通信を遮断

- IAMキーの自動無効化:不審なAPIコールを検知したIAMユーザーのアクセスキーを即時無効化

- S3バケットポリシーの強制修正:パブリックアクセスが有効になったバケットを自動でプライベートに戻す

- Slackへの即時通知:High/Criticalの検知をリアルタイムでセキュリティチームに通知

EventBridgeルールの設定例

{

"source": ["aws.guardduty"],

"detail-type": ["GuardDuty Finding"],

"detail": {

"severity": [{ "numeric": [">=", 7] }],

"type": ["UnauthorizedAccess:EC2/SSHBruteForce",

"CryptoCurrency:EC2/BitcoinTool.B!DNS"]

}

}Lambda自動隔離関数(Python例)

import boto3

def lambda_handler(event, context):

ec2 = boto3.client('ec2')

detail = event['detail']

# 対象インスタンスIDを取得

instance_id = detail['resource']['instanceDetails']['instanceId']

# 隔離用セキュリティグループを適用(事前に作成しておく)

ec2.modify_instance_attribute(

InstanceId=instance_id,

Groups=['sg-ISOLATION-GROUP-ID']

)

print(f"Instance {instance_id} isolated due to: {detail['type']}")

return {"statusCode": 200, "body": f"Isolated: {instance_id}"}この自動化パイプラインにより、セキュリティアナリストが就寝中でも、High以上の脅威に対して即時対応が実行されます。これこそが「能動的防御」のAWS実装形態です。

Ragateでの実践例・まとめ

Ragateの取り組み

Ragateでは、お客様のAWS環境へのセキュリティ対策支援として、GuardDuty + Security Hub + Lambdaを組み合わせた「AWS脅威ハンティング基盤」の構築・運用支援を行っています。

特に製造業・金融・医療など重要インフラ分野のお客様に対し、サイバーセキュリティ戦略2025が求める報告義務への対応も含めた包括的なセキュリティ体制構築をご支援しています。

サイバーセキュリティ戦略2025への対応チェックリスト

- ☑ GuardDutyを全リージョン・全アカウントで有効化

- ☑ Security Hubで統合ダッシュボードを構築

- ☑ EventBridge + Lambda による自動対応フローを整備

- ☑ Amazon Detectiveで調査能力を強化

- ☑ セキュリティインシデント報告プロセスの文書化(報告義務対応)

- ☑ 定期的な脅威ハンティング演習の実施

まとめ

サイバーセキュリティ戦略2025が掲げる「能動的サイバー防御」は、AWSのセキュリティサービスを活用することで具体的に実装できます。

GuardDutyによる継続的な脅威検知、Security Hubによる一元管理、EventBridge+Lambdaによる自動対応——この3層構造を構築することで、「攻撃を待つ」から「脅威を狩る」へのシフトが実現します。

AWS re:Invent 2025で発表された最新機能(Extended Threat Detection・Security Hub GA)を取り込むことで、さらに高精度・低レイテンシの防御基盤を実現できます。クラウドのセキュリティは「設定して終わり」ではなく、継続的に改善し続けるプロセスです。Ragateは、その継続的改善をお客様と共に歩む伴走パートナーとして支援します。ご興味をお持ちの方は、ぜひRagateまでお問い合わせください。