承認疲れとの戦い Claude CodeがAuto modeを導入した背景

Anthropicは2026年3月24日、AIコーディングエージェント「Claude Code」に新しいパーミッションモード「Auto mode」を追加しました。Teamプランのユーザー向けにリサーチプレビューとして提供開始され、EnterpriseおよびAPIユーザーへの展開も数日以内に予定されています。

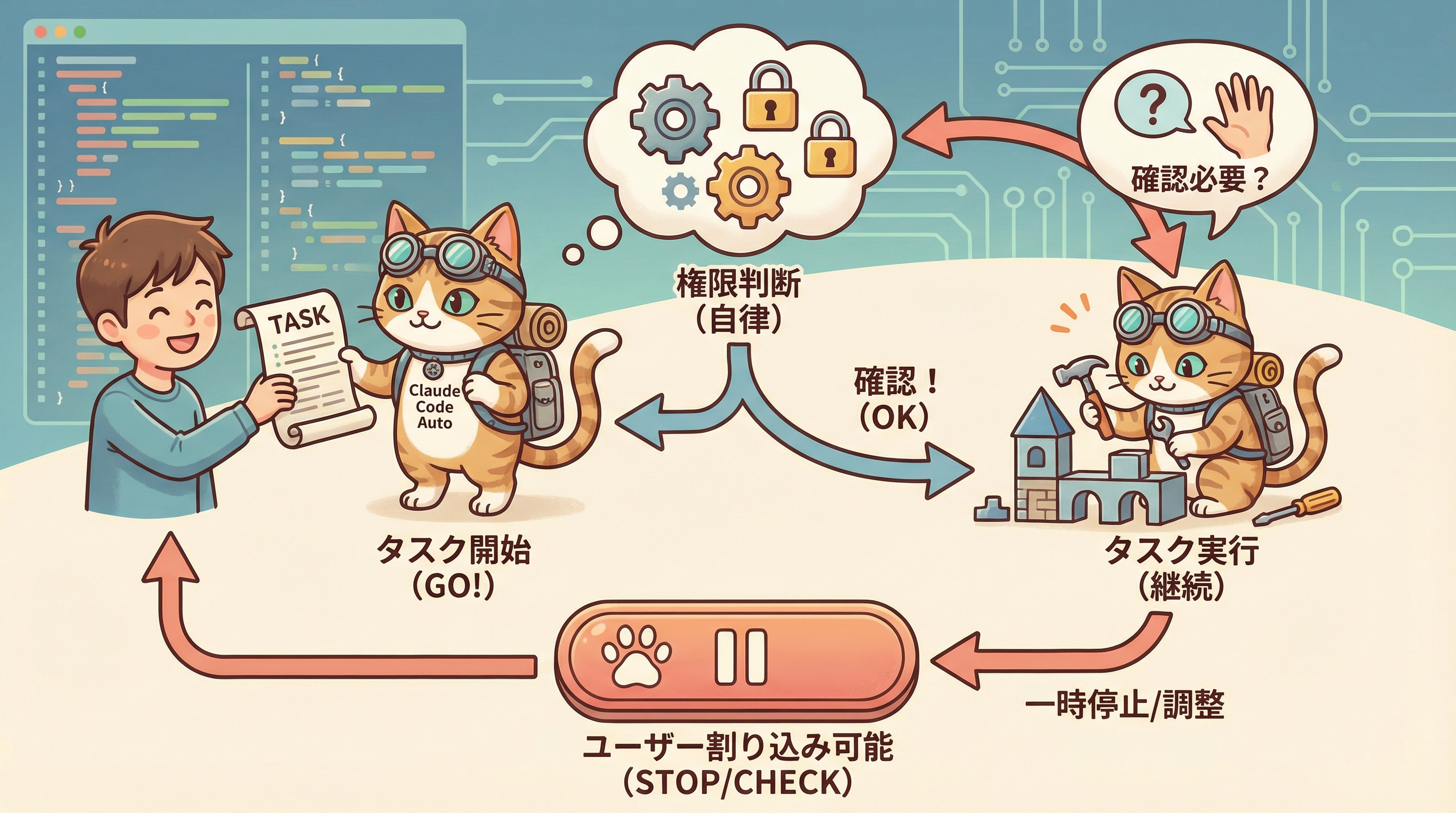

Claude Codeはデフォルトの設定において、ファイルへの書き込みやBashコマンドの実行のたびにユーザーの承認を求める仕様になっています。これは安全性を確保するための設計ですが、大規模なリファクタリングやテスト生成のような長時間にわたるタスクを進める際には大きな障壁となっていました。

Anthropicの内部データによれば、ユーザーは承認リクエストの93%を実際には通過させており、細かな承認作業が「承認疲れ」(approval fatigue)を引き起こしていました。承認疲れが進むと、ユーザーは内容をよく確認せずに承認するようになり、安全性の担保という目的が形骸化してしまうという問題がありました。

この課題への従来の対処法として存在していたのが、`--dangerously-skip-permissions`フラグです。すべての権限チェックをスキップして高速実行を可能にしますが、その名称が示すとおり、ファイルの大量削除や機密データの漏洩、悪意あるコードの実行といったリスクを内包しており、隔離された環境以外での使用は推奨されていませんでした。

Anthropicは実際の内部インシデントログから、こうした過剰操作の事例を記録しています。たとえば、曖昧な指示からリモートのGitブランチが削除された事例、GitHubの認証トークンが内部クラスターにアップロードされた事例、本番データベースへのマイグレーションが試みられた事例などが報告されています。これらはいずれも悪意ではなく、モデルが過剰に「親切」に行動した結果でした。

Auto modeはこの「安全だが遅い」と「速いが危険」という二択を超えるための、第三の選択肢として設計されました。

Auto modeはどのように動くのか 2層防御システムの全貌

Auto modeの核心は、人間の代わりに権限判断を行うAIベースの分類システムです。Anthropicはこれを「2層防御システム」として設計しており、入力層と出力層のそれぞれで異なるアプローチを取っています。

まず入力層では、プロンプトインジェクション検知プローブが機能します。ファイルの読み込み、Webフェッチ、シェル出力など、ツールが返す結果をエージェントのコンテキストに取り込む前にスキャンし、悪意ある指示(プロンプトインジェクション)が混入していないかを確認します。悪意あるコンテンツを検知した場合、エージェントのコンテキストに警告を追加し、ユーザーが実際に要求した作業に集中するよう促します。

次に出力層では、トランスクリプト分類器が各ツール呼び出しの前に動作します。この分類器はClaude Sonnet 4.6モデルで動作し、2段階の処理を行います。第1段階は高速な1トークン(Yes/No)フィルターで、大多数のアクションをここで処理します。フラグが立ったアクションのみが第2段階に進み、連鎖思考(chain-of-thought)推論によって詳細な評価が行われます。この設計により、多くのアクションは軽量な処理で判断され、必要な場合のみ詳細な評価コストを支払う仕組みになっています。

分類器は重要な設計上の選択として、エージェント自身のメッセージとツールの出力結果を参照しません。ユーザーのメッセージとエージェントのツール呼び出しのみを評価します。これにより、エージェントが「この操作は安全です。なぜならユーザーが暗黙的に承認しているから」といった説得的な理由付けで分類器を欺くことを防いでいます。

権限判断は3段階の優先順位に従って処理されます。第1段階では組み込みの安全ツールリストが適用され、ファイル読み込みやテキスト検索など状態を変更しないツールは自動承認されます。第2段階では、作業ディレクトリ内のファイル書き込みや編集がバージョン管理で追跡可能なため自動承認されます。第3段階まで進むのは、シェルコマンド、Webフェッチ、外部ツール統合、プロジェクト外のファイル操作など実質的なリスクがある操作のみです。

自動ブロックされる操作と許可される操作

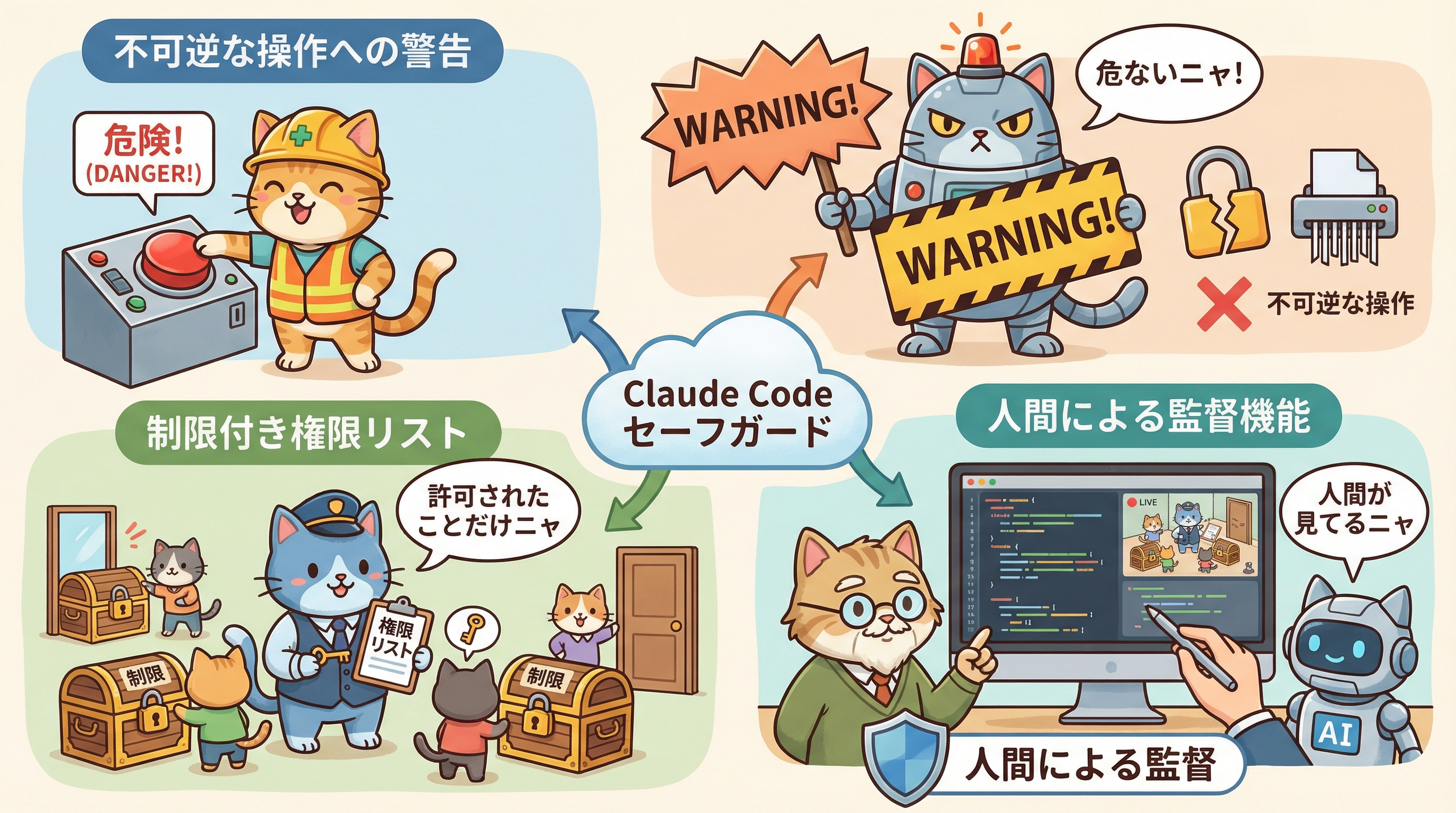

Auto modeには20以上のデフォルトブロックルールが用意されており、大きく4つのカテゴリーに分類されます。

第1のカテゴリーは「破壊・流出操作」です。

操作の種類 | 具体例 | 理由 |

|---|---|---|

外部コードの実行 | curl | bash によるスクリプト実行 | 外部からの悪意あるコードが実行される可能性 |

機密データの送信 | 認証情報を外部エンドポイントへ送信 | 情報漏洩リスク |

大量削除 | クラウドストレージの一括削除 | 不可逆な損失 |

権限付与 | IAMやリポジトリへのアクセス権追加 | 権限の拡張は意図しないリスクを生む |

破壊的Git操作 | force push、mainへの直接プッシュ | 履歴の破壊・チームへの影響 |

第2のカテゴリーは「セキュリティ低下操作」です。ログの無効化、SSHキーやcronジョブの永続的なインストール、エージェント自身の権限設定の変更などが含まれます。これらはシステムの監視能力を低下させ、後続の攻撃を容易にするリスクがあります。

第3のカテゴリーは「信頼境界を越える操作」です。外部リポジトリからクローンしたコードの実行、認証情報ストアのスキャン、ユーザーが明示的に指定していないサービスへのデータ送信などが該当します。

第4のカテゴリーは「レビューバイパス・他者への影響操作」です。共有インフラへの直接変更、エージェントが作成していないジョブやリソースへの操作、本番デプロイの実行などがブロックされます。

一方、Auto modeでデフォルトで許可される操作も明確に定義されています。

許可される操作 | 条件 |

|---|---|

ローカルファイル操作 | 作業ディレクトリ内に限る |

依存関係のインストール | ロックファイルに宣言済みのパッケージのみ |

API認証 | .envファイルの読み込みと対応するAPIへの認証情報送信 |

HTTPリクエスト | 読み取り専用のリクエストのみ |

Gitプッシュ | 現在のブランチまたはClaudeが作成したブランチへのみ |

注目すべきは、Auto modeに切り替わる際に一部の権限ルールが自動的に削除される点です。具体的には、任意コード実行を可能にするBashへの一括アクセス権(`Bash(*)*`)、ワイルドカードのスクリプトインタープリター(python、node等)、パッケージマネージャーの実行コマンドなどは、手動承認モードでは便利でも、Auto modeでは分類器を通過できる危険なコマンドを隠す原因になるため無効化されます。

セーフガードの限界と正しい使い方

Anthropicは自社のエンジニアリングブログで、Auto modeの性能評価結果を率直に公開しています。実際のClaude Code操作10,000件でのテストでは誤検知率0.4%を達成しており、実際に記録された過剰操作52件に対する検知率は83%でした。つまり、17%の過剰操作は分類器をすり抜けた計算になります。

Anthropicはこの数値について、`--dangerously-skip-permissions`と比較すれば大幅な改善であるが、慎重に人間が全操作を確認するデフォルトモードと比べれば、ある意味では後退でもあると正直に述べています。Auto modeは第一のグループ(skip-permissionsユーザー)向けであり、高リスクインフラを扱う慎重な手動承認の代替として設計されてはいないと明言しています。

誤りが発生する典型的なパターンとして、Anthropicは次のケースを挙げています。分類器はforce pushや削除、インフラ変更を正しく識別しますが、そのセッション内のユーザー発言が実際にその操作を承認しているかどうかの判断で誤ることがあります。「PRを整理して」という発言はforce pushを承認するものではありませんが、「承認に近い言葉」を見つけた分類器がそれを承認と誤解するケースがあります。

フォールバックの仕組みも重要です。Auto modeでブロックが発生した場合、Claudeはエラーで停止するのではなく、ブロックされた理由を受け取り、より安全な代替アプローチを試みます。同一セッションで3回連続のブロックまたは合計20回のブロックが発生すると、Auto modeは一時停止してユーザーへのエスカレーションが行われます。ヘッドレスモード(`claude -p`)では、UIがないためセッション自体が終了します。

Anthropicが推奨する使い方は明確です。大規模なリファクタリング、コードマイグレーション、バッチテスト生成など、長時間にわたる作業でClaudeの判断範囲内で動作させる場合に適しています。逆に、本番設定の変更、デプロイスクリプト、インフラへのアクセスを伴う作業にはデフォルトモードを使い続けることが推奨されています。また、いかなる場合も**隔離環境(サンドボックス)での使用を強く推奨**しており、本番システムへの直接接続での利用は避けるべきとされています。

従来のパーミッションモードとの比較 どんな場面で使うべきか

Claude Codeにはこれまで4つのパーミッションモードが存在していましたが、Auto modeの追加により5つになりました。それぞれの特性を整理します。

モード | 承認プロンプト | 安全チェック | トークン消費 | 推奨用途 |

|---|---|---|---|---|

default | ファイルとコマンド両方 | 手動レビュー | 標準 | 本番設定・機密作業 |

acceptEdits | コマンドのみ | コマンドレビュー | 標準 | 高速イテレーション |

plan | ファイルとコマンド両方 | 手動レビュー | 標準 | 読み取り専用の探索 |

auto(新機能) | なし(フォールバック除く) | 自動AI分類器 | やや高め | 長時間タスク・大規模リファクタリング |

bypassPermissions | なし | なし | 標準 | 隔離コンテナのみ |

Auto modeの利用を開始するには、いくつかの前提条件があります。対応しているモデルはClaude Sonnet 4.6とClaude Opus 4.6のみで、Haiku、Claude 3シリーズ、AWS Bedrock、Google Vertex、Azure Foundryなどのサードパーティプロバイダー経由では利用できません。また、管理者がAdmin設定でAuto modeを有効化している必要があります。

有効化の方法はプラットフォームによって異なります。コマンドラインインターフェースでは`claude --enable-auto-mode`を実行してから、Shift+Tabでモードを切り替えます。VS Code拡張機能では「Allow dangerously skip permissions」をExtension Settingsで有効にし、プロンプトエリア下部のモードセレクターから「Auto」を選択します。Desktopアプリでは、Settings → Claude Codeでオートモードを有効にした後、セッションのパーミッションモードドロップダウンから選択します。

組織全体でAuto modeを無効化したい場合は、管理設定で`"disableAutoMode": "disable"`を設定することで、全ユーザーに対してCLIとVS Code拡張機能でのAuto modeを無効化できます。

Auto modeはリサーチプレビューの段階であり、今後も継続的な改善が予定されています。組織固有の信頼されたリポジトリやサービスを設定することで、分類器が誤ってブロックするケースも減らせます。

「安全か速度か」という二択を超えるAIによるAI監視という新しいアプローチが実用段階に入ったことを示すAuto modeは、開発者の生産性向上に大きく貢献する機能です。実際に利用する際は隔離環境での検証から始め、チームのワークフローに合わせた段階的な導入を検討してみてください。