はじめに:量子コンピュータがサイバーセキュリティを変える

「量子コンピュータなんてまだ先の話では?」――そう思っているAWS運用担当者の方にこそ、今読んでほしい記事があります。

2025年12月23日、日本政府は新たな「サイバーセキュリティ戦略」を策定しました。この戦略の中で特筆すべきは、耐量子計算機暗号(PQC:Post-Quantum Cryptography)への移行が「2025年内を目途に方向性を検討する急務事項」として明記されたことです。

量子コンピュータの脅威は「将来の話」ではなく、今この瞬間から対応を始めなければ手遅れになる可能性があります。本記事では、その理由と、AWSが提供するPQC対応ツール(KMS・ACM・CloudHSM)を使った具体的な準備方法をお伝えします。

サイバーセキュリティ戦略2025が求めるPQC移行の背景

現在のインターネットセキュリティの大部分は、RSA暗号やECC(楕円曲線暗号)といった公開鍵暗号に依存しています。これらの暗号は、古典コンピュータでは解読に天文学的な時間がかかるため「安全」とされてきました。

しかし、量子コンピュータはShorのアルゴリズムを使うことで、RSAやECCを多項式時間で解読できることが理論的に証明されています。IBMやGoogleをはじめとする主要プレイヤーが量子コンピュータの開発を急ピッチで進める中、「暗号学的に意味のある量子コンピュータ(CRQC)」の実現は2030年代とも言われています。

日本政府のサイバーセキュリティ戦略2025は、この現実を踏まえて以下を求めています。

- 現行暗号の使用実態調査:どのシステムがRSA・ECCに依存しているかの棚卸し

- PQCへの段階的移行計画の策定

- 重要インフラ・政府機関からの優先的対応

- NISTが2024年8月に標準化したPQCアルゴリズム(ML-KEM、ML-DSA等)への移行

2024年8月にNIST(米国標準技術研究所)は以下のPQC標準を完了しました。

- ML-KEM(CRYSTALS-Kyber):鍵カプセル化メカニズム。TLS等の鍵交換に使用

- ML-DSA(CRYSTALS-Dilithium):デジタル署名アルゴリズム

- SLH-DSA(SPHINCS+):ハッシュベースのデジタル署名

「今収集して後で解読する」攻撃への備え方

PQC移行が「今すぐ必要」な最大の理由は、「Harvest Now, Decrypt Later(HNDL)攻撃」の存在です。

攻撃者は今この瞬間にも、インターネット上を流れる暗号化データを大量収集しています。量子コンピュータが実用化された将来に、その収集データを解読する計画です。

これは特に以下のデータに対して深刻なリスクをもたらします。

- 医療・個人情報:10〜20年後も価値を持ち続ける長期保存データ

- 金融取引履歴:将来の不正利用に悪用される可能性

- 国家機密・企業秘密:競合他社や敵対国家による情報搾取

- 認証情報・秘密鍵:将来のシステム侵害に活用される危険性

HNDL攻撃への対策は明確です:今すぐpost-quantum TLSを使い始めること。データが暗号化された時点でPQCが適用されていれば、将来量子コンピュータが解読を試みても無意味になります。

AWSでのPQC移行準備:KMS・ACM・CloudHSM活用

AWSはすでにPQC対応への道を開いています。主要な3サービスの活用方法を解説します。

AWS KMS(Key Management Service):Post-Quantum TLSの先取り

AWSは現在、KMS APIエンドポイントへのアクセスにPost-Quantum TLSをサポートしています。これはAWSサービスとの通信自体を量子耐性化する第一歩です。

現在できることは以下です。

- AWS SDK v2(Python boto3、Java SDK等)でKMS APIへのpost-quantum TLS接続が可能

- SigV4a署名スキームのサポート(マルチリージョン対応の強化された署名)

- ハイブリッドPQC(古典暗号+PQC)によるTLS接続で移行期間中の互換性を確保

実装イメージ(Python boto3)

import boto3 from botocore.config

import Config

# SigV4a(より強固な署名スキーム)を使用したKMSクライアント

config = Config(

signature_version="v4a",

)

nkms_client = boto3.client("kms", config=config)

# 通常通りKMSを使用(通信路がPost-Quantum TLSで保護)

response = kms_client.generate_data_key(

KeyId="alias/my-key",

KeySpec="AES_256"

)AWS Certificate Manager (ACM):TLS証明書のPQC対応準備

ACMは現在もRSA 2048/4096ビット証明書とECDSA証明書を提供していますが、PQC証明書への移行ロードマップを理解しておく必要があります。

現在の推奨アクション:

- RSA 2048からECDSA P-256への移行(量子時代前の暫定強化)

- 証明書の有効期限管理とローテーション自動化の実装

- ACMで管理されていない証明書(自己署名・サードパーティ)の棚卸し

- PQC証明書サポート開始時に即時移行できる体制の整備

棚卸しコマンド例(AWS CLI)

# 管理下の証明書一覧確認

aws acm list-certificates \

--query "CertificateSummaryList[*].{Domain:DomainName,ARN:CertificateArn}" \

--output table

# 証明書のアルゴリズム・有効期限確認

aws acm describe-certificate \

--certificate-arn arn:aws:acm:ap-northeast-1:ACCOUNT:certificate/xxx \

--query "Certificate.{Algorithm:KeyAlgorithm,Expiry:NotAfter}"AWS CloudHSM:ハードウェアレベルのPQC準備

最高レベルのセキュリティが求められる用途では、CloudHSMによるハードウェアセキュリティモジュールが重要になります。

以下はCloudHSMのPQC対応状況です。

- FIPS 140-2 Level 3認定のハードウェアで秘密鍵を保護

- CloudHSM SDK 5.xでPQCアルゴリズムのサポートが拡充

- CRYSTALS-Kyber(ML-KEM)を使った鍵交換のハードウェア実装

- 将来のML-DSA署名オペレーションへの対応準備

CloudHSM活用が特に推奨されるケース

- 金融機関・医療機関のルート証明書管理

- 政府・防衛関連システムの暗号鍵管理

- 長期保存が必要なデータの暗号化キー(HNDL攻撃対策として特に有効)

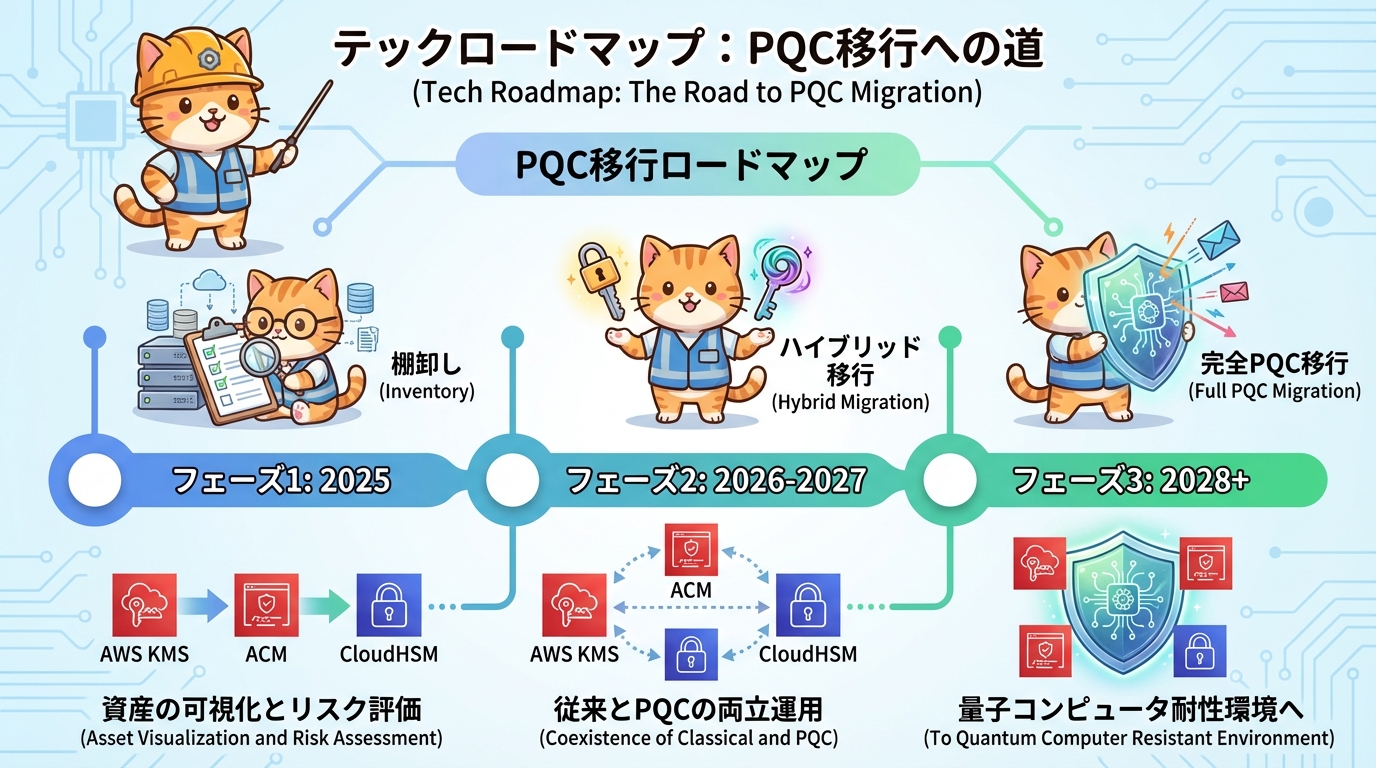

PQC移行ロードマップ(2025〜2030年)

NISTのガイダンスと日本政府の戦略を踏まえた、現実的な移行ロードマップを示します。

フェーズ1:棚卸しと優先度付け(2025年)

- 自社システムで使用中の暗号アルゴリズムの全件調査

- 「量子脆弱な暗号」(RSA・ECC・DH)を使用している箇所の特定

- 長期保存データのリスク評価(HNDL攻撃の影響度)

- KMS・ACMで管理している鍵・証明書の棚卸し

- Post-Quantum TLS接続のテスト環境構築

フェーズ2:ハイブリッド移行(2026〜2027年)

- AWS KMSへのアクセスにPost-Quantum TLSを本番適用

- 高リスクシステムからのPQCハイブリッド暗号化導入

- ACM証明書のECDSAへの移行(PQC移行前の準備)

- CloudHSMを使った重要鍵のPQC対応強化

- 社内のPQC対応ノウハウ蓄積とチーム育成

フェーズ3:完全PQC移行(2028年以降)

- 全TLS通信のML-KEM対応完了

- 証明書インフラのML-DSA署名への完全移行

- RSA・ECCの廃止と旧暗号資産の安全な削除

- サードパーティ・パートナーとのPQC互換性確認

まとめ ! 今から始めるPQC対応チェックリスト

量子コンピュータの実用化は5〜10年先かもしれませんが、HNDL攻撃はすでに今起きています。「量子コンピュータが来てから対応すればいい」は通用しません。

特にAWSを使った本番システムを運用している方は、以下のチェックリストを今すぐ確認してください。

- 【高優先】KMS・ACMで使用中の暗号アルゴリズムを確認する

- 【高優先】自己管理証明書・秘密鍵の使用箇所を特定する

- 【高優先】長期保存データへのRSA/ECC暗号化有無を確認する

- 【中優先】AWS SDK v2へのアップデートを実施する(PQC TLSサポート)

- 【中優先】KMS APIへのSigV4a接続をテスト環境で検証する

- 【中優先】ACM証明書のECDSAへの移行計画を策定する

- 【中優先】PQC移行の担当者・予算を確保する

- 【低優先】社内のPQC技術教育・トレーニングを実施する

- 【低優先】サプライチェーン・パートナーへのPQC要件を伝達する

Ragateでは、AWS環境のPQC移行支援から暗号資産棚卸し、CloudHSM導入コンサルティングまで、セキュリティ強化のご支援が可能です。「まず何から始めればいいかわからない」という方はお気軽にご相談ください。

量子の脅威に備えるのは、今この瞬間からです。