2026年4月8日、Meta Superintelligence Labs(MSL)が新世代AIモデル「Muse Spark」を発表しました。視覚理解を核に据えたネイティブマルチモーダル設計と、Ray-Ban Metaメガネとの統合計画は、AI・機械学習エンジニアにとって見逃せないニュースです。これまでMetaといえばオープンウェイトのLlamaシリーズが代名詞でしたが、Muse SparkはMetaはじめてのクローズドモデルという点でも大きな転換点となっています。本記事では、Muse Sparkの技術的特徴から、ウェアラブルデバイスへの展開可能性、他社視覚AIとの比較まで体系的に整理します。

Meta Superintelligence Labsが生み出した「Muse Spark」とは

Claude Mythosは、Anthropicが開発した最新のフロンティアモデルです。コード生成や数学的推論など汎用的な能力が大幅に向上した結果として、サイバーセキュリティにおける突出した能力が「副産物」として出現したことが大きな特徴です。Anthropicは「セキュリティ特化の訓練を意図的に行ったわけではない。コード・推論・自律性の一般的な向上の結果として、これらの能力が自然に生じた」と説明しています。

同社のオフェンシブサイバーリサーチ責任者であるLogan Graham氏によれば、このモデルは未発見の脆弱性を特定するだけでなく、それを武器化し、複数の脆弱性をチェーンして連鎖的に悪用する複雑なハッキングタスクを単独でこなせる水準に達しています。

こうした能力を踏まえ、Anthropicはモデルを一般公開するのではなく、「Project Glasswing」という限定的なセキュリティイニシアティブを通じて選ばれた組織にのみ提供することにしました。参加企業にはAmazon Web Services、Apple、Broadcom、Cisco、CrowdStrike、Google、JPMorgan Chase、Linux Foundation、Microsoft、NVIDIA、Palo Alto Networksといった主要企業が名を連ねています。

Project Glasswingの目的は明確です。「同等能力のモデルが広く公開される前に、防御側が先に重要システムを強化できる機会を提供する」こと。攻撃者より先に脆弱性を発見・修正するための時間を稼ぐアプローチです。

驚異的な脆弱性発見実績

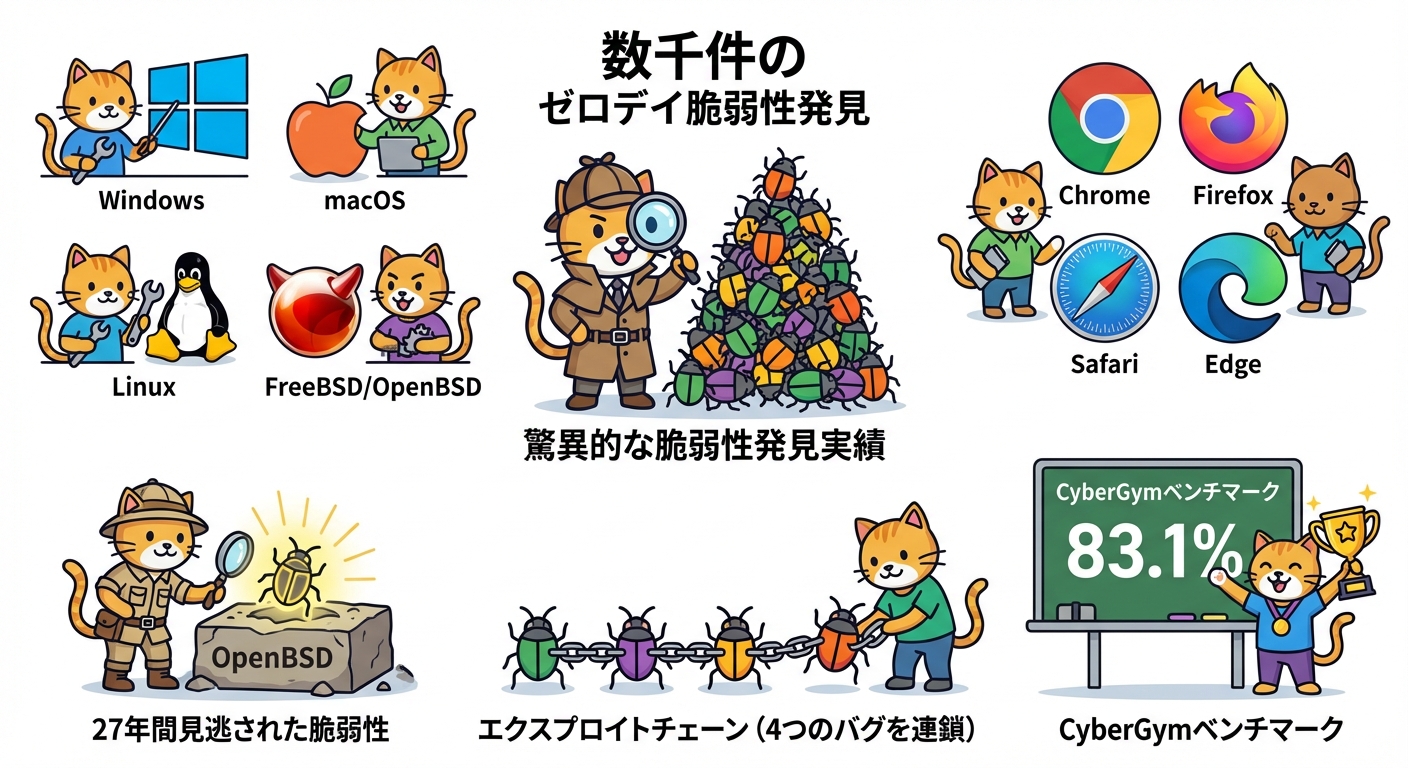

Claude Mythosが実際に発見した脆弱性の規模と質は、従来のセキュリティツールの次元を大きく超えています。テスト期間中に発見されたゼロデイ脆弱性は数千件にのぼり、その多くが高重大度(Critical/High)と評価されています。

対象となったシステムの範囲も驚くべきものです。Windows、macOS、Linuxの主要ディストリビューション、FreeBSD、OpenBSDといった主要OSすべてに加え、Chrome、Firefox、Safari、Edgeという主要ブラウザでも新たな脆弱性が発見されました。特筆すべきは、OpenBSDで発見された脆弱性の中には実に27年間見逃されていたものが含まれていた点です。長年にわたって多くのセキュリティエンジニアや自動スキャナーが見落としてきたバグを、AIが自律的に発見したことになります。

さらに高度なのは、複数の脆弱性を組み合わせる「エクスプロイトチェーン」の構築能力です。Mythosは4つの独立したバグを発見し、それらを連鎖させることでブラウザのレンダラーとOSのサンドボックスを同時にバイパスするエクスプロイトを構築しました。また、Linuxにおいてはレースコンディション脆弱性を利用したローカル特権昇格(LPE)も実証しています。

ベンチマーク上の数字でもその実力は明確です。サイバーセキュリティ特化ベンチマーク「CyberGym」ではClaude Mythos Previewが83.1%を記録し、Claude Opus 4.6の66.6%を大きく上回っています。コーディング能力を測るSWE-bench Verifiedでは93.9%という高水準を達成し、前世代比で13.1ポイントの向上を示しています。Anthropicは「最も熟練した人間の専門家を除くすべてを凌駕する水準で、ソフトウェア脆弱性の発見と悪用が可能」と評価しています。

セキュリティ専門AIが注目される背景

なぜ今、このようなAIが注目されるのでしょうか。その背景には、サイバー攻撃の急増と高度化という現実があります。

日本国内に目を向けると、企業が受けるサイバー攻撃は2024年の業界レポートで毎週平均1,003件に達しています。2025年には年間559件(1日約1.5件)のセキュリティインシデントが公表されており、東京大学、カシオ、JAXAなど名だたる組織が被害を受けました。ランサムウェア被害は2025年上半期だけで116件が報告され、毎年200件前後で推移し続けています。

グローバルでも状況は同様です。2025年後半にはAIシステム自体がサイバーリスクの震源地となり始め、2026年の情報セキュリティ脅威ランキングでは「AI関連リスク」が初めてランクインしました。攻撃者はすでにAIを活用して標的を絞り込み、フィッシングメールの精度を高め、マルウェアを高速生成しています。

防御側の人材不足も深刻です。セキュリティエンジニアの需要は世界的に供給を大きく上回っており、熟練した脆弱性診断エンジニアは希少な存在です。特にゼロデイ脆弱性の発見は高度な専門知識と膨大な時間を要し、一般的な組織には手が届かない領域でした。AIがこのギャップを埋める可能性を持ち始めたことが、Claude Mythosへの高い関心を生んでいます。

市場規模の観点でも、日本のサイバーセキュリティ市場は2025年に199億米ドルと評価され、2026年以降も年平均成長率9.50%での拡大が見込まれています。セキュリティへの投資意欲は高まる一方で、その投資をより効率的に活用できるAIツールへの期待が集まっています。

具体的な活用ユースケース

Claude MythosをProject Glasswingの枠組みで利用する組織では、主に以下のような用途が想定されています。ただし現時点では限定公開のため、一般組織が直接利用できるわけではありません。将来的に同等能力のモデルが利用可能になることを前提に、ユースケースを整理します。

コードベースの自動脆弱性スキャン

自社のソースコードやオープンソースライブラリを対象に、AIが自律的に潜在的な脆弱性を探索します。従来の静的解析ツール(SAST)が見落としがちなロジックエラーや複合的な脆弱性を、推論能力で発見できる可能性があります。特に、長年メンテナンスされてきたレガシーコードの監査において、人間のレビューよりも大幅なカバレッジ向上が期待されます。

オープンソース依存ライブラリの監査

現代のソフトウェアはnpmやPyPIなどのエコシステムに大きく依存しており、サプライチェーン攻撃のリスクが高まっています。AIを活用することで、依存ライブラリに潜む未知の脆弱性をより広範囲かつ迅速にスキャンできるようになります。

ペネトレーションテストの支援・自動化

人手によるペネトレーションテストは時間と費用がかかります。AIが初期のリコン(情報収集)や脆弱性特定フェーズを自動化することで、熟練したセキュリティエンジニアが本当に必要な判断・分析に集中できる環境を作れます。また、テストのスコープや頻度を増やすことも可能です。

インシデント対応の加速

セキュリティインシデント発生時、影響範囲の特定と根本原因の分析には多くの時間が必要です。AIが膨大なログやコードを迅速に解析し、攻撃経路の仮説を提示することで、対応チームの初動を大幅に速められる可能性があります。

脆弱性トリアージと優先順位付け

脆弱性スキャナーが大量のアラートを生成しても、すべてに対処するリソースはありません。AIが悪用可能性・影響度・コンテキストを総合的に評価し、対応優先順位を自動的に提示する「インテリジェントなトリアージ」が実現します。

デュアルユース問題とAnthropicの対応

Claude Mythosを理解する上で避けて通れないのが「デュアルユース(双対利用)」の問題です。脆弱性を発見する能力は、そのまま脆弱性を悪用する能力でもあります。Anthropic自身もこの事実を率直に認めています。「パッチ適用を実質的に効率化する改善は、悪用を実質的に効率化する改善でもある」というのが同社の公式見解です。

こうした危険性を認識しているからこそ、Anthropicは一般公開を見送りました。Project Glasswingという限定的な枠組みを設けたのは、「防御者がまず先手を取る」という思想に基づいています。攻撃者が同等の能力を持つモデルを手に入れる前に、重要インフラや主要ソフトウェアの脆弱性を発見・修正しておくことで、攻撃者優位の現状を変えようとする試みです。

セキュリティ企業のPicus Securityはこれを「Glasswingパラドックス」と呼んでいます。「すべてを壊せるものが、すべてを修正できる」というパラドックスです。強力な能力を持つAIをどのように責任ある形で社会に展開するか、という問いはAIの能力が高まるほど重要性を増します。

規制当局もこの動向を注視しており、Anthropicの発表に際しては米国の財務・金融当局も注意深く状況を見守っていると報告されています。AIモデルのセキュリティ能力に関するガバナンスの議論は、これから本格化するでしょう。

エンジニアチームへの実務的示唆

Claude Mythos PreviewはProject Glasswing参加企業のみが利用できる現段階では、多くのエンジニアチームにとって「直接触れられるツール」ではありません。しかし、同等能力のモデルが将来的に広く利用可能になることを前提に、今から準備しておくべきことがあります。

1. セキュリティプロセスへのAI統合を設計する

現在利用可能なAIコードレビューツールやSASTツールとAIアシスタントを組み合わせる実験を始めましょう。将来より強力なモデルが利用可能になったとき、スムーズに移行できる体制を作ることが重要です。CI/CDパイプラインへのセキュリティスキャン統合は今すぐ着手できます。

2. 脆弱性管理プロセスを整備する

AIによるスキャンが大量の脆弱性情報を生成したとき、それを適切に管理・優先順位付けするプロセスがなければ機能しません。CVSSスコアリングや内部リスク評価の仕組みを今から整えておくことで、将来の活用に備えられます。

3. セキュリティエンジニアの役割変化に備える

AIが脆弱性発見の多くを担うようになると、セキュリティエンジニアの役割は「発見者」から「判断・意思決定者」へシフトします。AIが提示した脆弱性情報を評価し、ビジネスリスクと照らし合わせて対応優先度を判断する能力がより重要になります。技術的知識に加え、リスク管理・コミュニケーション能力の育成が求められます。

4. ゼロデイリスクへの備えを強化する

Claude Mythosの登場は、これまで安全と思われていたシステムにも未発見の脆弱性が潜んでいる可能性を改めて示しています。OSやブラウザの最新パッチ適用はもちろん、ネットワークセグメンテーション、最小権限原則の徹底、異常検知システムの整備など、多層防御(Defense in Depth)を今一度見直す機会です。

Claude Mythosの登場は、AIとセキュリティの関係が新たな局面に入ったことを示しています。脅威が高度化する中で防御側もAIの力を活用する時代が本格的に到来しつつあります。エンジニアチームとしては、この変化を脅威としてではなく、セキュリティ強化の機会として捉え、今から戦略的に準備を進めることが求められます。