2026年4月14日、OpenAIは新たなAIモデル「GPT-5.4-Cyber」を発表しました。このモデルは、防衛的サイバーセキュリティの現場で働くエンジニアや研究者を主な対象とした特化型AIです。一般的なチャットAIとは異なり、セキュリティ専門家が日常的に行うマルウェア解析や脆弱性診断といった作業に対して、より高い精度と自由度で応答できるよう設計されています。本記事では、GPT-5.4-Cyberの概要から利用方法、実際の活用シナリオまでを詳しく解説します。

GPT-5.4-Cyberとは何か

GPT-5.4-Cyberは、2026年3月5日にリリースされたGPT-5.4をベースとするファインチューンバリアントです。ファインチューンとは、汎用の大規模言語モデルに対して特定の用途向けの追加学習を施すことを指します。GPT-5.4-Cyberの場合、防衛的サイバーセキュリティの文脈に特化した追加学習が行われており、通常版とは異なる応答挙動を示します。

このモデルが「cyber-permissive(サイバー許可型)」と称される理由は、正当なサイバーセキュリティ作業に対する拒否境界が意図的に引き下げられている点にあります。一般公開されているGPT-5.4では、セキュリティ関連の質問に対して過度に慎重な応答が返ることがありますが、GPT-5.4-Cyberではそのような場面でも実務に即した詳細な回答が得られます。

ただし、GPT-5.4-Cyberは一般には公開されていません。審査済みのセキュリティベンダー、セキュリティ研究機関、および認定された個人研究者に対してのみ提供される限定モデルです。これは、悪用リスクを最小化しながら、正当な防衛用途においては最大限の能力を発揮させるという設計思想に基づいています。

なお、GPT-5.4自体はOpenAIのPreparedness Framework(準備態勢フレームワーク)において「High cyber capability(高度サイバー能力)」に分類されており、その能力の高さゆえに、特に注意深いアクセス制御が求められるモデルと位置づけられています。

Trusted Access for Cyberプログラムの概要

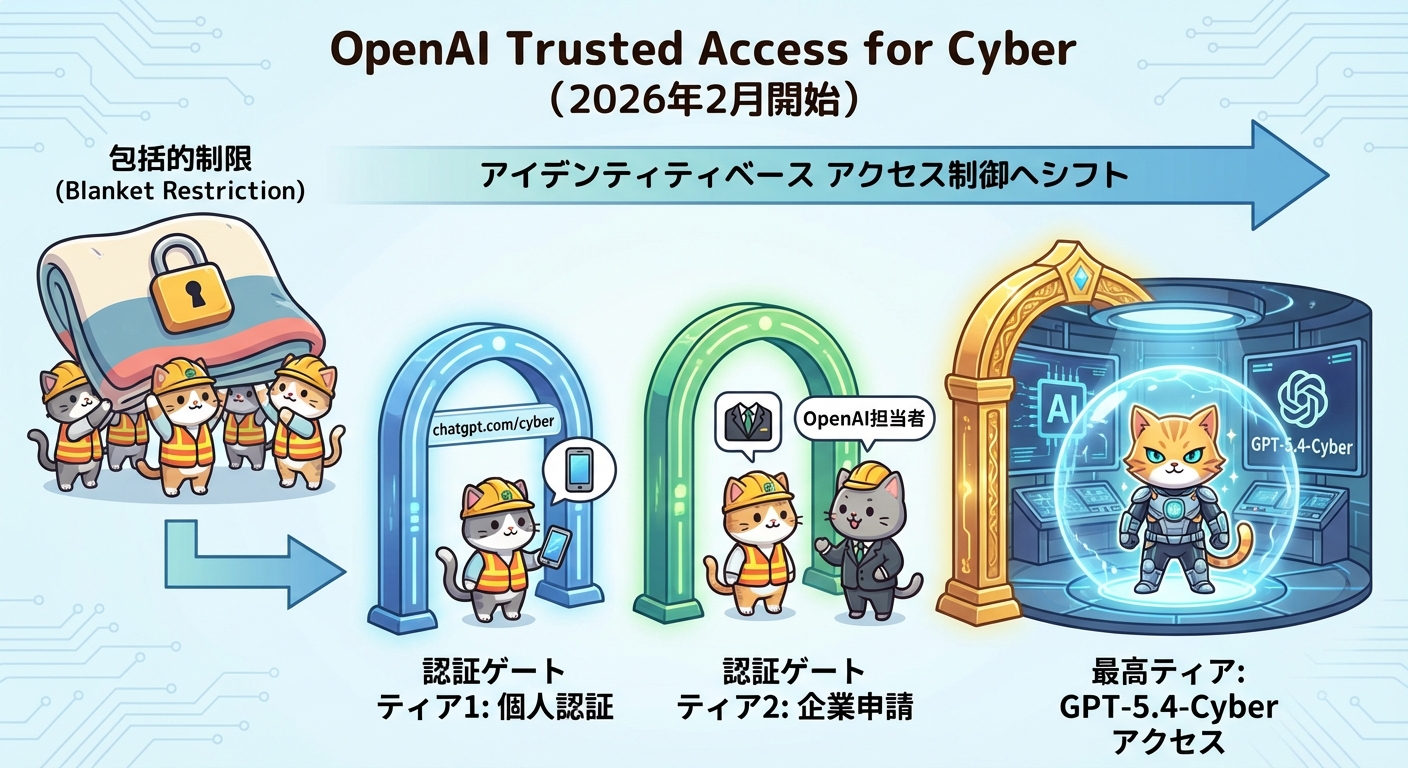

GPT-5.4-Cyberへのアクセスを管理する仕組みが、2026年2月にOpenAIが開始した「Trusted Access for Cyber(サイバー向け信頼アクセス)」プログラムです。このプログラムは、AIの能力を防衛的サイバーセキュリティの現場に届けるためのイニシアティブであり、同時期に開始された百万ドル規模のサイバーセキュリティグラントプログラムとも連動しています。

プログラムの最大の特徴は、階層型の検証レベルを設けている点です。ユーザーは身元確認や所属組織の審査を経て、段階的に高い権限を付与されます。GPT-5.4-Cyberへのアクセスは最高ティアに位置しており、そこに到達するためには一定の審査プロセスを経る必要があります。

この仕組みは、OpenAIが従来とってきた「ブランケット制限(一律制限)」から「アイデンティティベースアクセス制御」へのシフトを象徴するものです。従来は全ユーザーに対して同一の制限が適用されていましたが、Trusted Access for Cyberでは、誰が・なぜ・どのような目的でモデルを使うのかを確認した上で、適切なレベルのアクセス権を付与するアプローチが採られています。

OpenAIはこのプログラムに先立ち、Codex Security製品のプライベートベータを約6ヶ月前から開始しており、その間に3,000件以上の重要・高深刻度脆弱性の修正に貢献したという実績を持っています。GPT-5.4-CyberはそのCodex Securityの経験と知見を踏まえた上で登場した、次のステップと言えます。

主要機能の詳細 バイナリリバースエンジニアリングを中心に

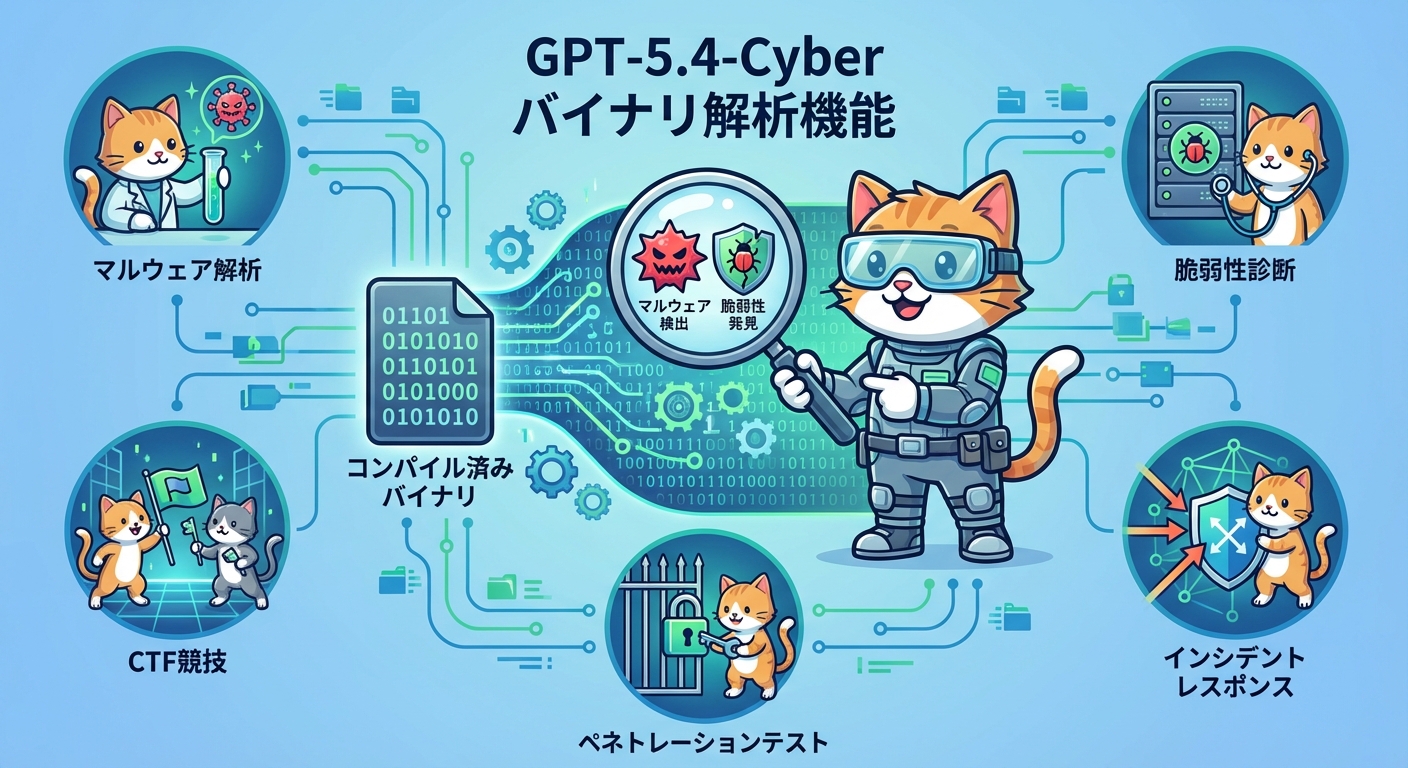

GPT-5.4-Cyberが提供する機能の中でも特に注目を集めているのが、バイナリリバースエンジニアリング機能です。通常、ソフトウェアの解析にはソースコードが必要ですが、マルウェアや未知の実行ファイルはソースコードが存在しないケースがほとんどです。GPT-5.4-Cyberは、コンパイル済みのバイナリファイルを直接解析し、その動作・脆弱性・セキュリティ強度を評価する能力を持ちます。

具体的には、バイナリ中のコードパターン認識、アセンブリ命令の解釈、エクスポート関数の特定、難読化手法の分析などが可能です。これまでは熟練したリバースエンジニアが数時間から数日かけて行っていた作業の一部を、AIが補助することで大幅に効率化できます。

また、GPT-5.4-Cyberは通常版GPT-5.4よりも拡張された機能セットを提供します。セキュリティ研究者が一般的な用途で必要とするエクスプロイトコードの説明、CVEデータベースとの照合、ペネトレーションテスト手順の解説なども、正当な研究・防衛目的であれば詳細に回答できます。

さらに、CTF(Capture The Flag)競技向けの支援機能も備わっています。問題の分析、解法の提案、バイナリやネットワークパケットの解析補助など、セキュリティ学習・競技の場面での活用も想定されています。

GPT-5.4ベースモデルとの違い

GPT-5.4-Cyberと通常版GPT-5.4の最大の違いは、前述した「cyber-permissive」設計にあります。通常版GPT-5.4では、セキュリティ関連のリクエストに対して過剰な安全フィルタが働き、実務上必要な情報が得られないケースがありました。GPT-5.4-Cyberではこの境界が調整されており、正当なセキュリティ業務に対してより実用的な回答が返ってきます。

拒否境界の引き下げが意味するのは、悪意ある利用を許可するということではありません。あくまでも、審査済みのユーザーが防衛的サイバーセキュリティ目的で利用する場合に限り、より詳細で実務的な情報提供が可能になるという点です。攻撃的な用途に対する制限は依然として維持されています。

性能面でも通常版との差異があります。CTFベンチマークにおける性能推移を見ると、GPT-5(2025年8月)の27%から、GPT-5.1-Codex-Max(2025年11月)では76%へと急成長しており、サイバーセキュリティ分野でのAI能力の向上速度は目覚ましいものがあります。GPT-5.4-Cyberはこの流れをさらに加速させる存在として登場しました。

また、APIの応答形式やシステムプロンプトの扱いについても、セキュリティ用途に最適化された調整が加えられています。通常版との互換性を保ちつつ、セキュリティ特有のコンテキストに対してより精緻な応答ができるよう設計されています。

アクセス方法とセキュリティ上の配慮

GPT-5.4-Cyberへのアクセスには、個人向けと企業向けの2つのルートがあります。

個人でアクセスを希望する場合は、chatgpt.com/cyber からID認証を経て申請することができます。このプロセスでは政府発行の身分証明書などによる本人確認が求められ、申請内容の審査を経てアクセス権が付与されます。

企業・組織としてアクセスを希望する場合は、OpenAIの担当者(セールスやパートナーシップ担当)を通じた申請ルートが用意されています。セキュリティベンダーや研究機関など、組織としての目的と実績を提示した上での申請が必要です。

GPT-5.4-Cyberが一般公開されない理由は、高度なサイバーセキュリティ能力を持つAIが悪用された場合のリスクを適切にコントロールするためです。OpenAIはPreparedness Frameworkを通じて能力評価を行っており、GPT-5.4が「High cyber capability」に分類されたことが、このような慎重なアクセス設計につながっています。

Anthropicも同様に、サイバーセキュリティ特化の非公開モデル「Claude Mythos」を展開しており、業界全体でアイデンティティベースのアクセス制御を採用する方向に向かっていることがうかがえます。今後は、モデル能力の向上に合わせてさらに高機能なモデルが段階的に展開される予定とされています。

実際の利用シナリオ

GPT-5.4-Cyberが実際のセキュリティ業務でどのように活用できるか、代表的なシナリオをご紹介します。

マルウェア解析では、検体のバイナリを解析して挙動を推定したり、難読化されたコードの意図を特定したりする用途が想定されます。従来のサンドボックス解析と組み合わせることで、解析精度と速度の双方を向上させることができます。

脆弱性診断の場面では、ソースコードレビューやバイナリ解析を通じて潜在的な脆弱性を特定し、修正方針を提案することができます。Codex Securityが3,000件以上の脆弱性修正に貢献した実績は、この分野での有効性を示す好例です。

CTF(Capture The Flag)競技では、問題の分類・解法アプローチの提案・バイナリやパケットの解析補助として活用できます。セキュリティ人材育成の場面でのAI活用が期待されます。

インシデントレスポンスにおいては、ログ解析・侵害指標(IoC)の特定・攻撃経路の推定といった作業をAIが補助することで、対応速度の向上が見込まれます。

ペネトレーションテストでは、認証済みの環境でのスキャン手順や、エクスプロイトの動作説明、テストレポートの作成補助などに活用することができます。

GPT-5.4-Cyberの登場は、AIがサイバーセキュリティの現場でより深い役割を担う時代の到来を示しています。今後のモデル進化とともに、セキュリティエンジニアの働き方や組織のセキュリティ体制にも大きな変化が訪れることが予想されます。Trusted Access for Cyberプログラムを通じてアクセスを検討している方は、ぜひ公式情報を確認してみてください。