サイバーセキュリティ戦略2025が定める重要インフラとは

2025年12月23日、日本政府は「サイバーセキュリティ戦略2025」を閣議決定しました。この戦略は今後5年間の国家サイバーセキュリティ政策の方向性を定めるものであり、中でも重要インフラの防護が最優先課題のひとつに位置づけられています。

日本の重要インフラは、国家サイバー統括室(NCO)および内閣サイバーセキュリティセンター(NISC)が定める行動計画において、以下の15分野が指定されています。

分野 | 主な所管省庁 |

|---|---|

情報通信 | 総務省 |

金融 | 金融庁 |

航空 | 国土交通省 |

空港 | 国土交通省 |

鉄道 | 国土交通省 |

電力 | 経済産業省 |

ガス | 経済産業省 |

政府・行政サービス | 総務省(地方公共団体含む) |

医療 | 厚生労働省 |

水道 | 国土交通省 |

物流 | 国土交通省 |

化学 | 経済産業省 |

クレジット | 経済産業省 |

石油 | 経済産業省 |

港湾 | 国土交通省 |

重要インフラとは「他に代替することが著しく困難なサービスを提供する事業が形成する国民生活および社会経済活動の基盤」と定義されており、その機能が停止または著しく低下した場合、国民生活・社会経済活動に多大な影響をもたらすとされています。

サイバーセキュリティ戦略2025では、重要インフラ統一基準の新規策定とPDCAサイクルの構築による重要インフラ分野全体のセキュリティ水準の引き上げが明記されています。また、(1)深刻化するサイバー脅威への防止・抑止の実現、(2)社会全体のサイバーセキュリティおよびレジリエンスの向上、(3)サイバー対応能力を支える人材・技術のエコシステム形成、という3つの戦略的方向性が示されています。

15分野の重要インフラが直面するサイバー脅威の現状

重要インフラへのサイバー攻撃は年々高度化・巧妙化しています。電力・ガス・水道といったエネルギー・ライフライン系インフラはICS(産業制御システム)やOT(運用技術)環境を持ち、IT・OT境界の脆弱性を狙った標的型攻撃が増加しています。医療分野ではランサムウェアによる病院システムの停止事案が国内外で相次ぎ、金融分野では大規模DDoS攻撃やAPIを悪用した不正アクセスが深刻な課題となっています。

代表的な脅威の類型を以下の表に整理します。

脅威の種類 | 主な対象分野 | 影響 |

|---|---|---|

大規模DDoS攻撃 | 金融・情報通信・政府 | サービス停止・経済損失 |

ランサムウェア | 医療・物流・製造 | 業務停止・データ暗号化 |

標的型攻撃(APT) | 電力・ガス・水道 | 制御システム侵害・インフラ破壊 |

サプライチェーン攻撃 | 全分野 | 委託先経由の侵入・情報漏洩 |

フィッシング・ソーシャルエンジニアリング | 金融・クレジット | 認証情報窃取・不正送金 |

OT/ICSへの侵入 | 電力・ガス・化学・石油 | 物理インフラへの被害波及 |

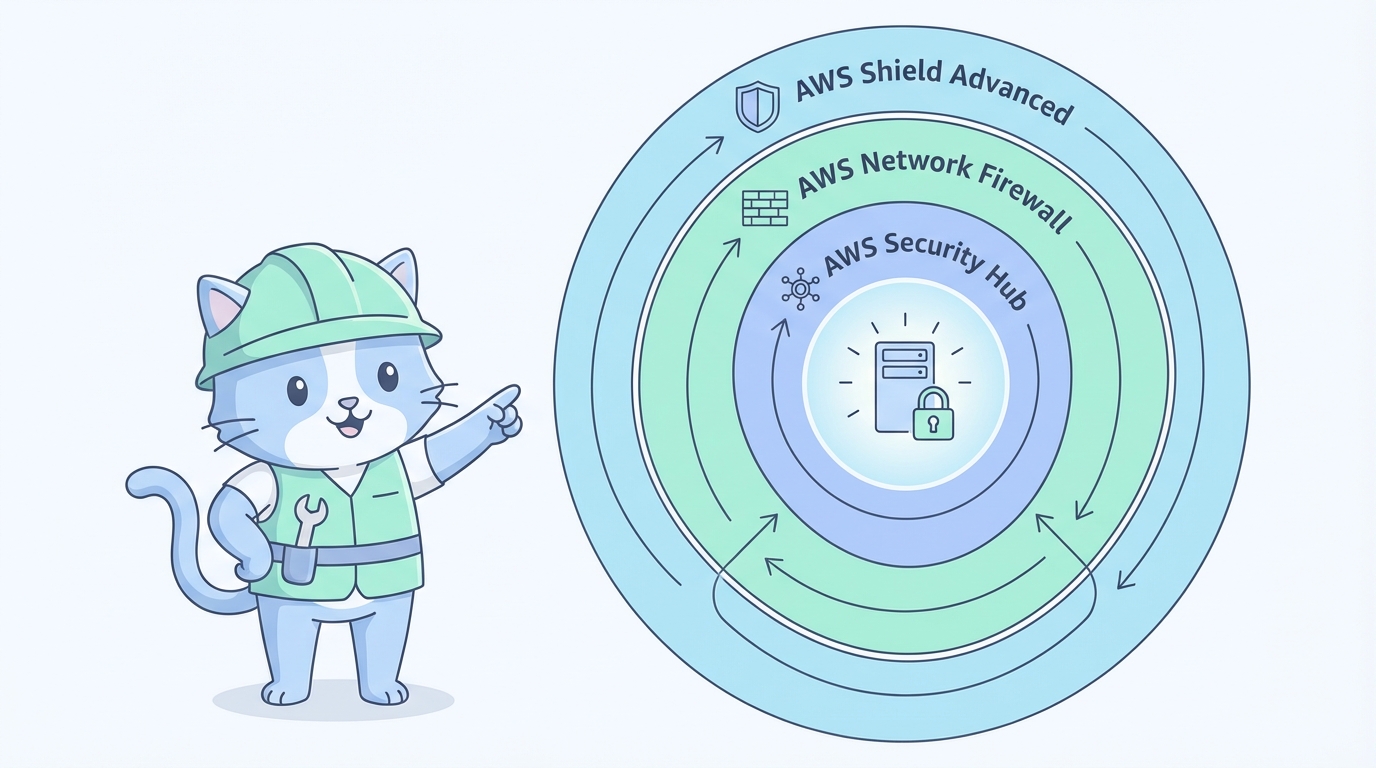

こうした多様な脅威に対応するためには、単一のセキュリティ製品による点的な対策ではなく、複数のAWSサービスを組み合わせた多層防御(Defense in Depth)アーキテクチャが不可欠です。

AWS Shield Advancedで大規模DDoS攻撃から守る

AWS Shield Advancedは、AWSが提供するマネージドDDoS防護サービスの最上位版です。重要インフラ事業者にとって特に重要な機能を以下に示します。

Shield Advancedは、ネットワーク層(レイヤー3)・トランスポート層(レイヤー4)・アプリケーション層(レイヤー7)にまたがるDDoS攻撃を自動的に検出し緩和します。保護対象リソースはAmazon EC2、Elastic Load Balancing(ELB)、Amazon CloudFront、AWS Global Accelerator、Amazon Route 53と幅広く、重要インフラのWebポータルやAPIゲートウェイを包括的に守ることができます。

機能 | 概要 |

|---|---|

自動インラインミティゲーション | 攻撃検知と同時に自動で緩和処置を実施。手動介入なしでDDoS攻撃を遮断 |

L7自動防御(AWS WAF連携) | HTTPフラッド・DNSクエリフラッドをAWS WAFのレート制限と組み合わせて数秒以内に緩和 |

SRT(Shield Response Team)24時間対応 | 専門チームによる24時間365日のインシデント対応支援 |

DDoS関連コスト保護 | DDoS攻撃による急激なトラフィック増加でEC2・ELB・CloudFront等の料金が増加した場合にクレジットを適用 |

詳細な可視化・レポート | CloudWatchメトリクスによるリアルタイム監視とShield Advancedコンソールでの攻撃分析 |

ネットワークセキュリティディレクター(プレビュー) | ネットワークトポロジの可視化とセキュリティ設定評価を統合管理(2025年6月よりプレビュー提供) |

AWS re:Inforce 2025(2025年6月開催)では、イタウ銀行(Itaú Bank)をはじめとする金融機関がShield Advancedを活用して高度なDDoS攻撃から重要金融インフラを守りながら金融規制への準拠を維持している事例が紹介されました。金融・クレジット・決済系の重要インフラ事業者にとって、Shield Advancedは最前線の防衛層として機能します。

AWS Network FirewallとSecurity Hubによる多層防御

DDoS対策だけでは重要インフラの防護は完結しません。内部ネットワークへの侵入試行・マルウェア通信・不正アクセスをリアルタイムに遮断するためには、AWS Network Firewallの活用が効果的です。

AWS Network FirewallはVPCレベルでステートフルなパケットインスペクションを行うマネージドファイアウォールサービスです。スレットインテリジェンス連携のマネージドルールグループにより、マルウェアホスティングURLやボットネットC2サーバー、暗号通貨マイニングプールへの通信を自動的にブロックします。重要インフラの制御システムやデータベースへの不審なラテラルムーブメントを検出・遮断する用途にも適しています。

機能 | 重要インフラでの活用場面 |

|---|---|

ステートフルパケットインスペクション | OT/ITネットワーク境界における不正通信の検出・遮断 |

スレットインテリジェンス連携ルール | 既知の攻撃インフラへの通信ブロック(マルウェアC2・フィッシングサイト等) |

カスタムルール(Suricata互換) | 業界固有の通信プロトコル(Modbus等)に対応したカスタム検知ルール |

集中管理(Firewall Manager連携) | 複数VPC・マルチアカウント環境での一元的なポリシー管理 |

AWS Security Hubは、GuardDuty・Inspector・Macie・IAM Access Analyzerなど複数のAWSセキュリティサービスからの検出結果(Findings)を集約し、優先度付けして一元管理するサービスです。重要インフラ事業者にとって重要なのは、NIST SP 800-53 Rev.5やCIS AWS Foundations Benchmarkといった業界標準フレームワークへの準拠状況をSecurity Hub内で継続的に評価できる点です。

2025年時点でSecurity HubはNIST CSF 2.0対応の強化が進んでおり、新設された「Govern(ガバナンス)」機能を含む6つのコア機能(Govern・Identify・Protect・Detect・Respond・Recover)への準拠状況を可視化できます。これは日本のサイバーセキュリティ戦略2025が求めるPDCAサイクルの構築と直接的に対応するものです。

重要インフラ向けAWSセキュリティアーキテクチャの実装例

ここでは、重要インフラ事業者が採用可能なAWSセキュリティアーキテクチャの参考実装例を示します。

基本的な構成は「インターネット境界での防御」「VPC内部での多層防御」「統合監視・ガバナンス」の3層から成ります。

レイヤー | 主なAWSサービス | 役割 |

|---|---|---|

エッジ防御層 | Shield Advanced・CloudFront・Route 53・AWS WAF | DDoS緩和・Webアプリケーション攻撃遮断 |

ネットワーク防御層 | Network Firewall・VPC・Security Groups・NACLs | 不正通信の検出・遮断・ネットワーク分離 |

ワークロード防御層 | GuardDuty・Inspector・Macie・IAM | 異常検知・脆弱性管理・データ保護・最小権限 |

統合監視・ガバナンス層 | Security Hub・CloudTrail・Config・EventBridge | コンプライアンス評価・ログ管理・インシデント対応自動化 |

実装上のポイントとして、重要インフラのOT(運用技術)環境とIT環境を明確に分離することが重要です。AWS上でのIT系システムについては、Transit GatewayとNetwork Firewallを組み合わせてOT-ITセグメント間の通信を厳格に制御します。また、AWS Firewall Managerを活用することで、複数のAWSアカウントにまたがるNetwork Firewallポリシー・WAFルール・Shield Advancedの保護設定を一元管理し、組織全体として均一なセキュリティポリシーを維持できます。

AWS Config Conformance Packでは、日本の重要インフラ行動計画が参照するNIST CSFやISO/IEC 27001に対応したコンフォーマンスパックを適用することで、設定変更を継続的に評価しコンプライアンス逸脱を自動検出することができます。EventBridgeとLambdaを組み合わせた自動修復フローを構築することで、Security Hubが検出した重大なFindingsに対して即座に自動対応(例:不審なIAMキーの自動無効化・セキュリティグループルールの自動修正)を実施できます。

まとめ:サイバーセキュリティ戦略2025への対応ロードマップ

サイバーセキュリティ戦略2025が求める重要インフラ防護への対応は、一朝一夕に完了するものではありません。段階的なロードマップを描き、優先度の高い対策から着実に実施していくことが重要です。

フェーズ | 期間の目安 | 実施する主な対策 |

|---|---|---|

フェーズ1:可視化と基盤整備 | 1〜3ヶ月 | Security Hub有効化・GuardDuty導入・AWS Configによる現状評価・CloudTrailのマルチリージョン有効化 |

フェーズ2:境界防御強化 | 3〜6ヶ月 | Shield Advanced導入・AWS WAF設定・Network Firewall展開・Firewall Managerによる一元管理 |

フェーズ3:内部統制とコンプライアンス | 6〜12ヶ月 | NIST CSF 2.0準拠評価・Conformance Pack適用・自動修復フロー構築・インシデント対応計画整備 |

フェーズ4:継続的改善(PDCA) | 継続的 | 定期的な脆弱性評価・ペネトレーションテスト・セキュリティ意識向上訓練・戦略レビュー |

サイバーセキュリティ戦略2025が定める重要インフラ統一基準の新規策定とPDCAサイクルの構築という要件に対し、AWSのマネージドセキュリティサービス群は強力な対応手段を提供します。Shield Advancedによるエッジでの大規模DDoS防御、Network Firewallによるネットワーク内部での脅威遮断、Security Hubによる統合監視とコンプライアンス管理という3つの柱を組み合わせることで、電力・ガス・水道・金融・医療をはじめとする15分野の重要インフラ事業者は、国家戦略が求めるセキュリティ水準を効率的に達成することができます。

Ragate株式会社では、重要インフラ事業者のAWSセキュリティ環境構築・最適化を支援しています。サイバーセキュリティ戦略2025への対応に向けたAWSアーキテクチャ設計や実装支援についてのご相談はお気軽にお問い合わせください。