エンタープライズでのAI開発ツール利用が抱えるガバナンス課題

生成AIを活用したコーディング支援ツールの業務導入が急速に広まっています。しかし、その普及と同時に新たな課題が浮上しています。それは「誰が、どのAIモデルを、どのツール接続経由で使えるか」というガバナンスの問題です。

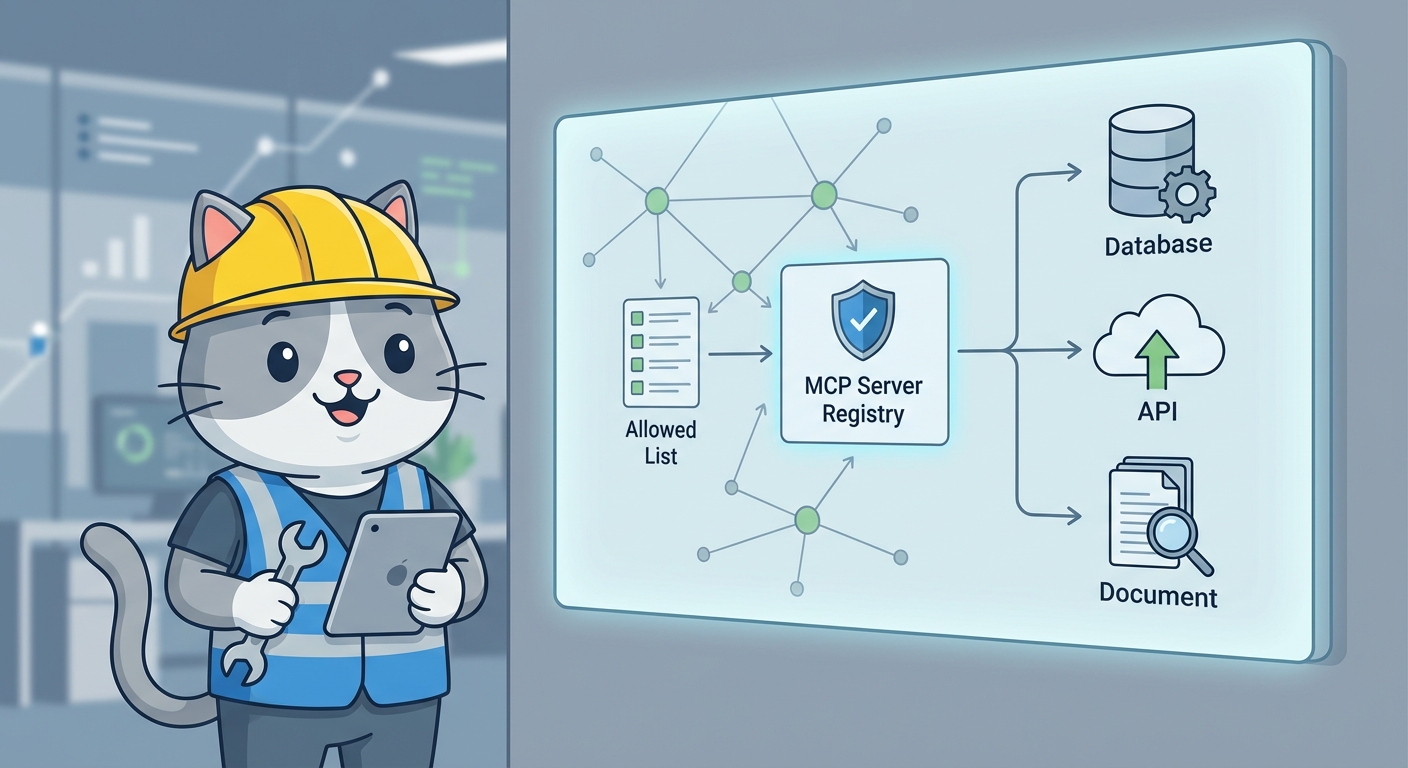

特に注目すべきなのがMCP(Model Context Protocol)の台頭です。MCPはAIエージェントと外部サービスを標準化された方法で接続するためのオープンプロトコルであり、ファイルシステム・データベース・APIなど多様なリソースへのアクセスをAIツールに提供します。開発者の生産性を大幅に高める一方で、適切なガバナンスなしに運用した場合、承認されていない外部サービスへの接続や、機密データを扱うMCPサーバーの無制限利用といったリスクが生まれます。

トレンドマイクロの調査によると、2026年のセキュリティ脅威としてAI関連リスクが初めてランクインしており、AIシステムはサイバーリスクの新たな震源地として認識されるようになっています。エンタープライズ企業が生成AIをITガバナンスの枠組みに組み込む必要性は、もはや後回しにできない状況です。

こうした課題に正面から応えるのが、AWSのAI開発ツール「Kiro」が提供するエンタープライズ向けMCPガバナンス機能です。MCPサーバーレジストリとモデルガバナンスという2つの機能により、管理者はAI開発環境の利用範囲を組織全体で一元的に統制できるようになります。

KiroのMCPサーバーレジストリとは—許可リストによる集中管理の仕組み

MCPサーバーレジストリは、組織内で利用を承認したMCPサーバーの一覧を管理者が一元管理する機能です。管理者はJSON形式の許可リストを作成し、開発者が接続できるMCPサーバーをホワイトリスト方式で制限します。

許可リストはHTTPSエンドポイントとして公開するだけで利用できます。Amazon S3のバケットポリシーを用いたホスティングや、nginxなどのWebサーバーへの静的ファイル配置が代表的な方法です。Kiroクライアントは起動時にこのエンドポイントから許可リストを自動取得し、以降は24時間ごとに再同期を行います。

この仕組みによって実現できるセキュリティ上の効果は次の通りです。

項目 | 管理前の状態 | レジストリ導入後 |

|---|---|---|

MCPサーバーの追加 | 開発者が自由に追加可能 | 管理者の承認済みリストのみに制限 |

外部サービス接続 | 任意のエンドポイントに接続可能 | 許可リストに含まれるサーバーのみ接続可能 |

ポリシー更新 | 個別端末への手動配布が必要 | エンドポイント更新で全クライアントに自動反映(最大24時間) |

コンプライアンス対応 | 個人の判断に依存 | 組織ポリシーを技術的に強制 |

許可リストの管理者は、レジストリを更新するだけで組織全体のポリシーを即座に反映できます。新しいMCPサーバーの承認や、問題が見つかったサーバーの取り消しも、エンドポイントのJSONを書き換えるだけで対応できるため、大規模な開発組織でも運用コストを抑えた管理が可能です。

リモート・ローカルサーバーの対応形式とMCP Registry Open Standardへの準拠

KiroのMCPサーバーレジストリは、MCPの2種類のサーバー形式に対応しています。それぞれの特性を理解することで、組織の要件に合わせた適切な許可リストを構成できます。

リモートサーバーは、インターネットまたはイントラネット上のHTTPSエンドポイントとして動作するMCPサーバーです。通信プロトコルとしてstreamable-httpとSSE(Server-Sent Events)をサポートしており、SaaS型の外部APIや社内で運営するWebサービスとの接続に適しています。許可リストにはサーバーのURLと認証情報の取り扱い方針を記載します。

ローカルサーバーは、開発者の端末上でプロセスとして起動するMCPサーバーです。以下のパッケージ形式をサポートしています。

- npm(Node.jsパッケージ)

- PyPI(Pythonパッケージ)

- OCI(コンテナイメージ)

ローカルサーバーはネットワーク接続なしで動作するため、機密性の高いコードや内部データを扱う場合でも安全に利用できます。許可リストにはパッケージ名とバージョン、または許可するOCIイメージのリポジトリを指定します。

Kiroのレジストリ機能はMCP Registry Open Standardに準拠して構築されています。このオープン標準は、GitHubのmodelcontextprotocol/registryリポジトリ(https://github.com/modelcontextprotocol/registry)でメンテナンスされており、ベンダー中立なエコシステムの形成を目的としています。標準に準拠した実装であるため、将来的に他のMCP対応ツールとのポリシー共有や統合が容易になるという利点があります。

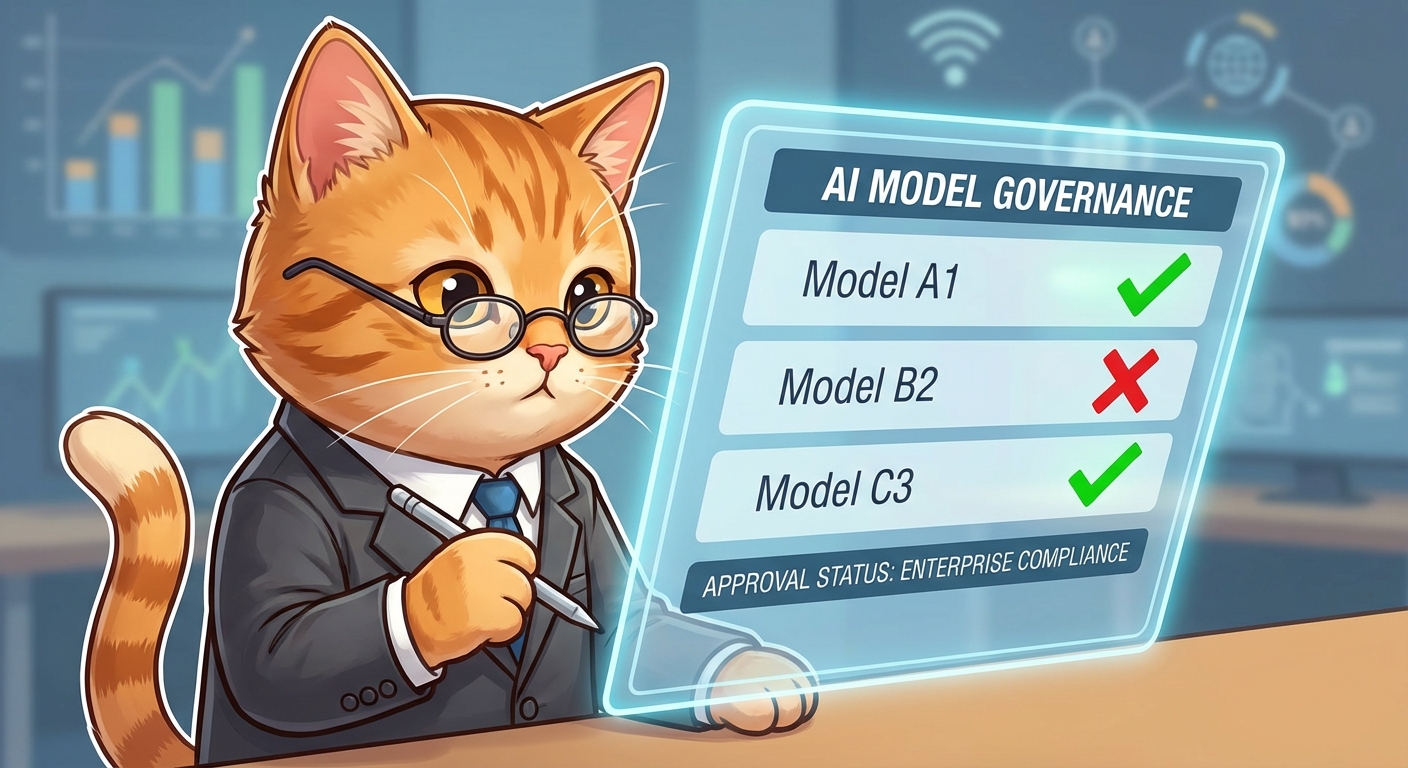

モデルガバナンス機能—使用できるAIモデルを管理者が制限する方法

モデルガバナンスは、開発者が利用できるAIモデルの種類を管理者が組織ポリシーとして定義する機能です。この機能により、コスト管理・セキュリティ要件・データレジデンシーに関するポリシーを技術的に実施できます。

管理者は承認するモデルのリストを設定します。たとえばClaude Opus 4.6やClaude Sonnet 4.6といったモデルを承認済みとして指定すると、開発者はそのリストの範囲内でのみモデルを選択できます。承認されていないモデルはUI上から選択不可となり、組織ポリシーが自動的に適用されます。

モデルガバナンスにおいて特に重要な考慮点が、データレジデンシー要件への対応です。利用するモデルの種別によって、推論時のデータ処理方式が異なります。

モデルの種別 | 推論方式 | データレジデンシーへの影響 |

|---|---|---|

GA(一般提供)モデル | リージョナルクロスリージョン推論 | 選択したリージョン内でデータが処理される |

実験的(Experimental)モデル | グローバルクロスリージョン推論の場合あり | データが複数リージョンにまたがる可能性がある |

金融・医療・官公庁など、データの保管・処理場所に厳格な要件がある業種では、モデルガバナンスを通じて実験的モデルの使用を制限し、GA版モデルのみを承認リストに含めることでデータレジデンシーポリシーを遵守できます。この設定により、開発者がうっかりポリシー違反となるモデルを使用するリスクを技術的に排除できます。

また、モデルごとのコストが大きく異なるため、モデルガバナンスはコスト管理の観点でも有効です。高コストなモデルの利用を特定チームや用途に限定するといった細かい制御も、このガバナンス機能を通じて実現できます。

導入要件と既存のアイデンティティプロバイダーとの統合

KiroのエンタープライズMCPガバナンス機能は、組織が既に導入しているアイデンティティプロバイダー(IdP)と統合して機能します。現在サポートされている認証基盤は以下の3つです。

- AWS IAM Identity Center

- Okta

- Microsoft Entra ID(旧Azure Active Directory)

既存のSSO(シングルサインオン)環境とKiroを連携させることで、社員の入退社に伴うアクセス権限の管理も一元化できます。退職者のIdPアカウントを無効化するだけでKiroへのアクセスも自動的に停止されるため、オフボーディング時のリスクを低減できます。

利用を開始するために必要なバージョン要件は以下の通りです。

クライアント | 必要バージョン |

|---|---|

Kiro IDE | 0.11.28以降 |

Kiro CLI | 1.23以降 |

エンタープライズアカウントとして契約している組織に対して機能が提供されます。導入の流れとしては、まず管理者ポータルでMCPサーバーレジストリのエンドポイントURLを設定し、次にモデルガバナンスポリシーを定義します。既存のIdP連携が済んでいれば、設定後すぐにメンバー全員へポリシーが適用されます。

注意点として、MCPサーバーレジストリのポリシー変更は最大24時間のラグを見込む必要があります。クライアントは起動時と24時間ごとにレジストリを取得する仕様のため、緊急でサーバーをブロックしたい場合はKiroクライアントを再起動するよう組織内に周知しておくことを推奨します。

エンタープライズAI統制の次のステップ—RagateのAX戦略支援

本記事では、KiroのMCPサーバーレジストリとモデルガバナンスの2つの機能について解説しました。これらの機能を活用することで、エンタープライズ企業はAI開発ツールの利便性を保ちながら、セキュリティ・コンプライアンス・データレジデンシーといった組織要件を技術的に担保できます。

ポイントをまとめると以下の通りです。

- MCPサーバーレジストリにより、管理者がJSON許可リストで接続可能なMCPサーバーを一元制御できる

- リモート(streamable-http/SSE)とローカル(npm/PyPI/OCI)の両形式に対応し、多様な開発環境に対応できる

- モデルガバナンスにより、組織ポリシーに合致したAIモデルのみを開発者に提供できる

- データレジデンシー要件がある業種では、実験的モデルを制限しGA版モデルのみ承認することで対応できる

- AWS IAM Identity Center・Okta・Microsoft Entra IDとのSSO統合により、既存のID管理体制に組み込める

Ragate株式会社では、AWS FTR認定チームによるセキュアなAI基盤構築支援を行っています。Kiroをはじめとするエンタープライズ向けAI開発ツールの選定・導入・ガバナンス設計についてのご相談も承っております。AI開発環境のガバナンス確立に課題を感じている場合や、組織全体のAX(AI Transformation)戦略の策定をお考えの場合は、お気軽にお問い合わせください。