2026年4月3日、Amazon Web ServicesはAmazon Bedrock Guardrailsに待望の新機能「クロスアカウントセーフガード」の一般提供を発表しました。この機能により、複数のAWSアカウントにまたがる生成AIアプリケーションのセキュリティポリシーを、組織全体で一元的に管理できるようになります。

エンタープライズ環境でAI活用が加速する中、セキュリティとガバナンスの課題も複雑化しています。本記事では、この画期的な新機能がどのように組織のAI安全管理を変革するのか、技術的な仕組みから実装手順、ビジネスメリットまで詳しく解説します。

複数AWSアカウント環境におけるAI安全管理の課題

エンタープライズ組織では、事業部やプロジェクトごとにAWSアカウントを分離する「マルチアカウント戦略」が広く採用されています。この戦略は、セキュリティの境界を明確にし、コストの可視化を促進する一方で、生成AIの活用が進むにつれて新たな課題を生み出しています。

従来、各AWSアカウントでAmazon Bedrockを利用する場合、それぞれのアカウントで個別にGuardrailsを設定・管理する必要がありました。これにより、以下のような問題が発生していました。

- 管理コストの増大 - 10個、20個と増えるアカウントごとに、セキュリティポリシーを手動で設定・更新する作業負担

- 設定の不整合リスク - アカウントごとに異なる担当者が管理することで、組織の統一方針から逸脱するリスク

- 監査の複雑化 - コンプライアンス監査時に、全アカウントの設定を個別に検証する必要性

- 迅速な対応の困難さ - 新たな脅威やポリシー変更に対して、全アカウントへの反映に時間がかかる

特に金融、医療、公共セクターなど、厳格なコンプライアンス要件を持つ業界では、この管理負担が生成AI活用の大きな障壁となっていました。セキュリティチームは、組織全体で統一されたAI安全基準を確実に適用しながらも、各事業部の柔軟性を損なわない仕組みを求めていたのです。

クロスアカウント保護機能の仕組み

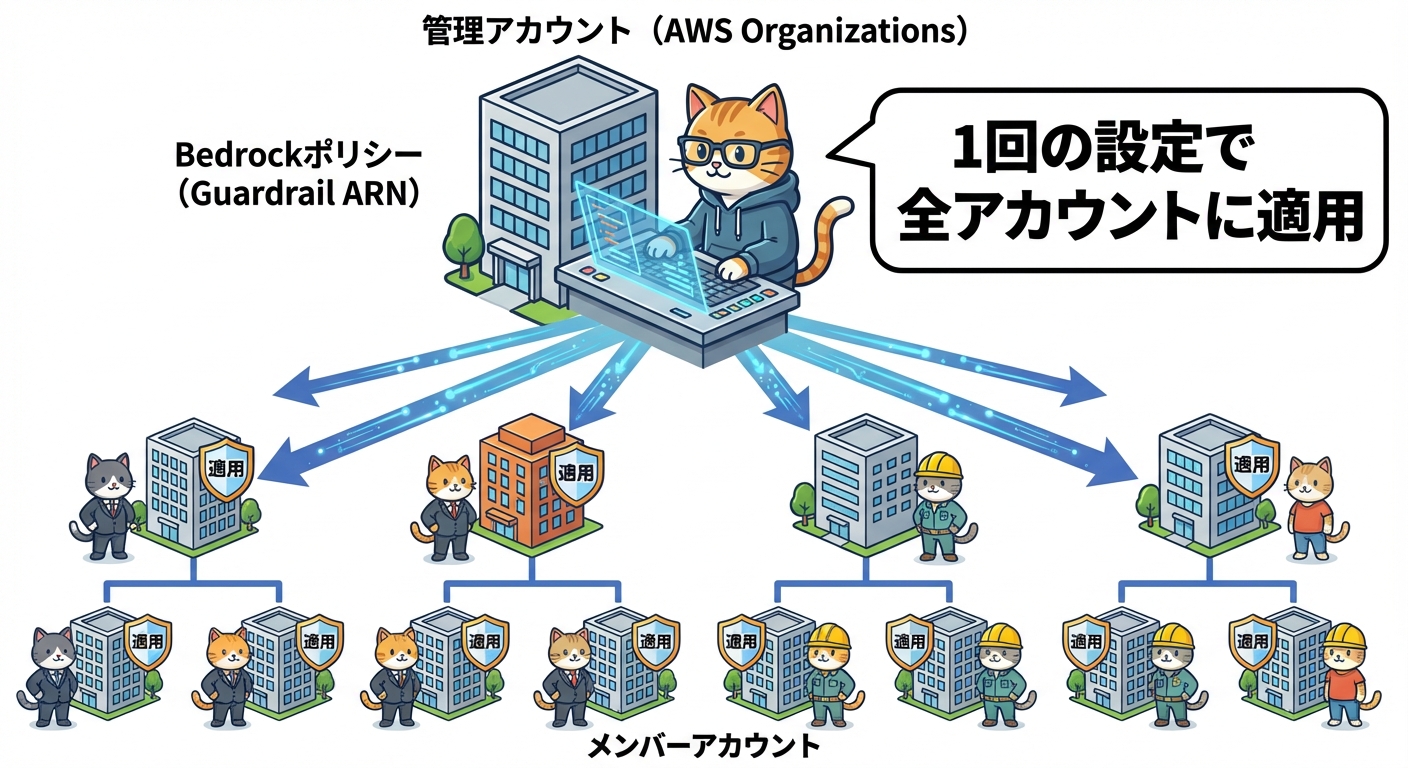

Amazon Bedrock Guardrailsの新機能「クロスアカウントセーフガード」は、この課題に対する包括的なソリューションです。この機能は、AWS Organizationsと統合され、2つの階層でガードレールを適用できます。

組織レベルの実施

組織レベルの実施では、AWS Organizationsの管理アカウントから、組織内のすべてのメンバーアカウントに対して単一のガードレールを自動適用します。新しく導入された「Amazon Bedrockポリシー」を使用して、ガードレールのARN(Amazon Resource Name)とバージョンを指定すると、そのポリシーがアタッチされたすべてのエンティティ(組織ルート、組織単位、個別アカウント)で自動的にセーフガードが実施されます。

重要なポイントは、このガードレールが不変であることです。一度組織レベルで設定されたガードレールは、メンバーアカウントから変更できません。これにより、組織のセキュリティ基準が確実に守られます。

アカウントレベルの実施

アカウントレベルの実施は、個別のAWSアカウント内で設定します。そのアカウント内のすべてのAmazon Bedrock推論呼び出し(InvokeModel、InvokeModelWithResponseStream、Converse、ConverseStream API)に対して、指定したガードレールが自動的に適用されます。

この2つの階層は相互補完的に機能します。組織レベルで基本的なセーフガードを全体に適用しつつ、特定のアカウントでは追加のガードレールを設定することで、より厳格な制御を実現できます。これにより、組織全体の統一基準と、各チームの個別要件の両方に対応できるのです。

柔軟な制御オプションで実現する最適なガバナンス

クロスアカウント保護機能の真価は、その柔軟性にあります。一般提供に伴い、2つの重要な制御オプションが追加されました。

モデルの含める/除外する設定

すべてのBedrockモデルに一律にガードレールを適用するのではなく、特定のモデルだけを対象にしたり、逆に特定のモデルを除外したりできます。例えば、Claude 3.5 Sonnetなど特定のモデルにのみ厳格なフィルタを適用し、他のモデルは異なる設定で運用するといったシナリオが可能です。

包括的/選択的なコンテンツ保護

システムプロンプトとユーザープロンプトに対する保護レベルも選択できます。

- 包括的保護 - すべてのコンテンツに対してガードレールを実施します。呼び出し側が何をタグ付けしたかに関係なく、全体を保護します。機密性の高い環境や、呼び出し側のタグ付けを信頼できない場合に適しています。

- 選択的保護 - 呼び出し側が適切にタグ付けしたコンテンツのみを保護します。事前検証済みのシステムプロンプトとユーザー生成コンテンツが混在する場合、必要な部分にのみガードレールを適用することで、処理コストを最適化できます。

これらのオプションにより、組織は安全性、パフォーマンス、コストの最適なバランスを見つけることができます。

実装手順とベストプラクティス

クロスアカウント保護機能の実装は、比較的シンプルです。ここでは、組織レベル実施の基本的な手順を紹介します。

前提条件の確認

実装前に、以下の前提条件を満たす必要があります。

- ガードレール用のリソースベースのポリシーを設定済みであること

- 特定のバージョンでガードレールを作成済みであること(このバージョンは不変として扱われます)

- AWS Organizationsが有効化されていること

組織レベル実施の設定手順

- AWS Organizationsコンソールにアクセス - 管理アカウントでログインします。

- Bedrockポリシーを有効化 - 「ポリシー」メニューから「Bedrockポリシー」を有効にします。

- ポリシーを作成 - ガードレールのARNとバージョン、入力タグ設定(包括的/選択的)、モデル選択設定を指定してポリシーを作成します。

- ターゲットにアタッチ - 作成したポリシーを、組織ルート、特定の組織単位(OU)、または個別アカウントにアタッチします。

- テストと検証 - メンバーアカウントでBedrock推論を実行し、ガードレールが正しく適用されることを確認します。

注意点とベストプラクティス

実装時には以下の点に注意してください。

- ARNの正確性 - ポリシーで指定するガードレールARNが不正確または無効な場合、ポリシー違反となり、そのアカウントではBedrockが利用できなくなります。事前に慎重に検証しましょう。

- 段階的なロールアウト - 最初は小規模なOUや個別アカウントでテストし、問題がないことを確認してから組織全体に展開することを推奨します。

- ガードレールレスポンスの監視 - Bedrockの推論レスポンスには、実施されたガードレール情報が含まれます。これを監視することで、ポリシーが期待通りに機能しているか確認できます。

ビジネスメリットと適用シナリオ

クロスアカウント保護機能がもたらすビジネスメリットは、大きく3つの観点で評価できます。

管理コストの劇的な削減

従来、100アカウントを持つ組織では、各アカウントでガードレールを設定・更新・監視する必要がありました。セキュリティポリシーの変更ごとに、100回の作業が発生していたのです。クロスアカウント保護により、この作業が1回の組織レベル設定で完結します。セキュリティチームの負担が大幅に軽減され、戦略的な活動により多くのリソースを割けるようになります。

コンプライアンス強化と監査の簡素化

金融機関や医療機関では、AIシステムのコンプライアンス監査が重要です。クロスアカウント保護により、組織の統一基準が全アカウントに自動適用されるため、監査時には組織レベルのポリシーを確認するだけで済みます。各アカウントの設定が組織方針から逸脱するリスクもなくなり、コンプライアンス違反のリスクが大幅に低減します。

柔軟性を保ちながらの統制

重要なのは、統一基準を適用しながらも柔軟性を失わないことです。組織レベルで基本的なセーフガード(例:有害コンテンツフィルタ、機密情報マスキング)を適用し、個別のアカウントレベルでは追加のガードレール(例:特定業界固有の話題制限)を設定できます。これにより、「統制と自律性」の両立が実現します。

具体的な適用シナリオ

エンタープライズ組織 - グローバル企業で、各地域・各事業部がそれぞれAWSアカウントを持つ場合、本社のセキュリティチームが組織レベルでコーポレート基準を適用し、各事業部は追加要件を柔軟に設定できます。

マルチテナントSaaS - 各顧客に専用AWSアカウントを提供するSaaSプロバイダーは、全顧客に統一された安全基準を自動適用しつつ、エンタープライズ顧客には追加のカスタマイズを提供できます。

規制業界 - 金融、医療、公共セクターなど厳格な規制がある業界では、規制要件をガードレールとして定義し、全組織に確実に適用することで、コンプライアンスリスクを最小化できます。

今後の展望と始め方

Amazon Bedrock Guardrailsのクロスアカウント保護機能は、現在Bedrock Guardrailsが利用可能なすべてのAWS商用リージョンおよびGovCloudリージョンで一般提供されています。リージョンごとの詳細な利用可否は、AWS Capabilities by Regionで確認できます。

料金体系

クロスアカウント保護機能自体に追加料金はかかりません。各実施されたガードレールに対して、設定されたガードレールに従って通常のGuardrails料金が課金されます。詳細はAmazon Bedrockの料金ページをご確認ください。

今すぐ始めるには

この機能を試すには、まず小規模なテスト環境で以下のステップを実行してください。

- Amazon Bedrock Guardrailsコンソールでガードレールを作成

- リソースベースのポリシーを設定

- アカウントレベルの実施で動作を検証

- AWS Organizationsでテスト用OUを作成し、組織レベル実施を試行

- 問題がなければ、本番環境に展開

さらなる進化へ

クロスアカウント保護は、エンタープライズ環境での生成AI活用を加速する重要な一歩です。今後、より高度な条件付きポリシー、詳細な監査ログ、自動コンプライアンスレポート生成など、さらなる機能強化が期待されます。

組織全体でのAI安全管理を実現し、セキュリティとイノベーションの両立を目指しましょう。フィードバックはAWS re:Post for Amazon Bedrock Guardrailsまたは通常のAWSサポート窓口までお寄せください。