1. はじめに:サプライチェーン攻撃の現実

2024年、日本の研究機関・防衛産業・重要インフラを標的にした一連のサイバー攻撃が注目を集めました。警察庁・内閣サイバーセキュリティセンター(NISC)が公表した調査では、中国の関与が疑われるMirrorFace攻撃グループが日本の機微情報を長期間にわたって窃取していた事実が明らかになりました。

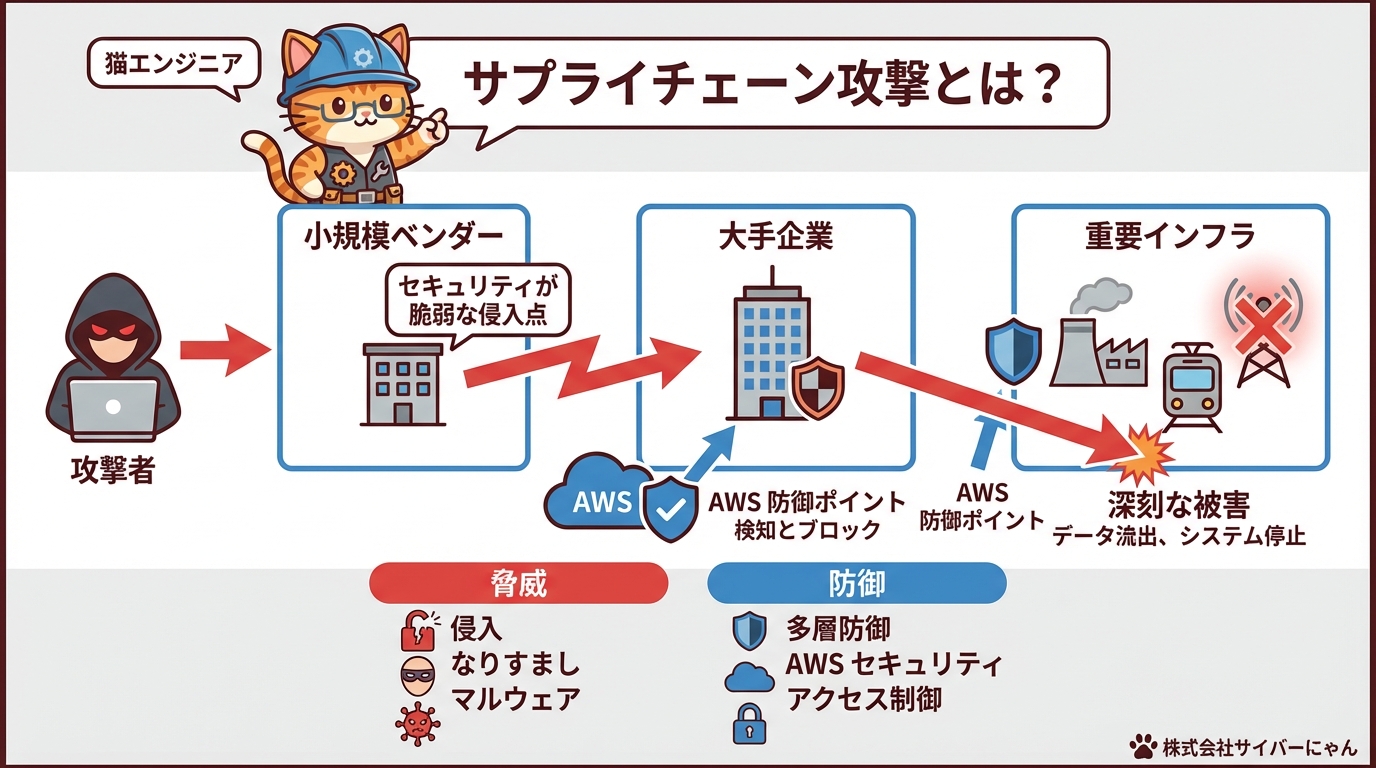

MirrorFaceが巧みに利用したのはLiving Off The Land(LotL)戦術です。PowerShellやWMIといった正規OSツールを悪用するため、従来のウイルス対策ソフトでは検知が困難。そして侵入経路として多用されたのが、セキュリティ対策が手薄な中小ベンダーやサプライチェーン上流の企業でした。

小規模ベンダーへの侵入 → 大手企業への横展開 → 重要インフラへの到達、というルートはサプライチェーン攻撃の典型パターンです。自社のセキュリティを固めるだけでは不十分で、取引先を含めたサプライチェーン全体をゼロトラストの視点で管理することが求められます。

2. サイバーセキュリティ戦略2025が求めるサプライチェーン対策

2025年に策定された日本政府の「サイバーセキュリティ戦略2025」では、サプライチェーンセキュリティが重点施策のひとつとして明記されています。主なポイントを整理します。

戦略が求める3つの柱

- サプライチェーン全体のレジリエンス確保:ベンダー・中小企業を含めたエコシステム全体でのセキュリティ水準の底上げ

- 重要インフラ事業者の対策基準策定:エネルギー・通信・金融などの重要インフラ事業者が実施すべき最低限のセキュリティ基準の標準化

- JC-STARによるIoTセキュリティ評価:IoT製品のセキュリティ要件適合評価・ラベリング制度(JC-STAR)を通じた製品レベルの信頼性確保

これらの要件をAWSクラウド上で実装するとき、中心となるのがマルチアカウント構成+ゼロトラストポリシーです。単一アカウントで全リソースを管理する構成では、1つのIDが侵害された瞬間に全資産へのアクセスを許してしまいます。

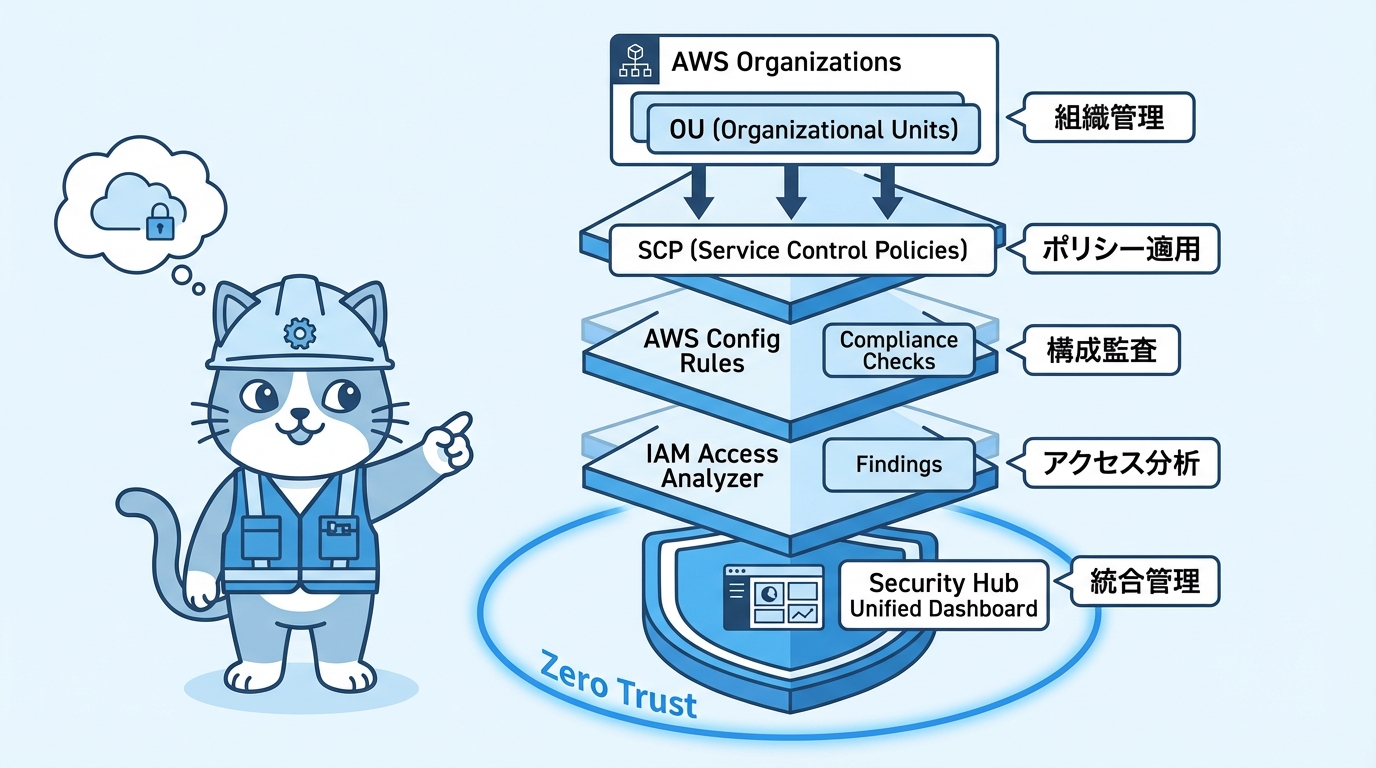

3. AWSでのマルチアカウント・ゼロトラスト設計(Organizations + SCP)

AWS Organizationsによるアカウント分離

AWS Organizationsを使うと、複数のAWSアカウントを階層構造(OU: Organizational Unit)で管理できます。サプライチェーンのセキュリティ強化において推奨される構成は次のとおりです。

- 管理アカウント(Management Account):ポリシー管理・請求管理のみ。業務処理は行わない

- セキュリティOU:Security Hub・GuardDuty・Config・CloudTrailのログ集約専用アカウント

- 本番OU:本番環境のワークロードアカウント群

- 開発/ステージングOU:開発・検証環境(本番からネットワーク分離)

- サプライヤーOU:外部ベンダーや取引先が利用するアカウント群(最小権限)

Service Control Policy(SCP)で最小権限を強制

SCPはOU・アカウントレベルで適用できる権限の「上限」です。IAMポリシーがどれだけ広い権限を付与していても、SCPで拒否されていれば操作できません。サプライチェーン対策として有効なSCP例を示します。

// 特定リージョン外へのリソース作成を禁止するSCP例

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "DenyOutsideApprovedRegions",

"Effect": "Deny",

"NotAction": [

"iam:*",

"organizations:*",

"support:*"

],

"Resource": "*",

"Condition": {

"StringNotEquals": {

"aws:RequestedRegion": ["ap-northeast-1", "ap-northeast-3"]

}

}

}

]

}このSCPをサプライヤーOUに適用すると、たとえサプライヤーのIAMユーザーが侵害されても、承認済みリージョン外にリソースを作成・操作することができません。LotL攻撃で正規ツールを悪用されても「動ける範囲を最小化」することが防御の要です。

推奨するSCPセット

- ルートアカウントのMFA未設定時のアクション全拒否

- S3バケットのパブリックアクセス許可操作の禁止

- CloudTrailの無効化・ログ削除の禁止

- GuardDuty・Security Hubの無効化禁止

- 特定タグなしリソース作成の拒否(コスト管理・追跡に有効)

4. AWS Config + IAM Access Analyzerでサプライチェーンリスクを可視化

AWS Configによるリソース構成監査・ドリフト検出

AWS Configは、AWSリソースの設定変更を継続的に記録し、コンプライアンスルールへの準拠状況を評価するサービスです。サプライチェーン対策として特に重要なマネージドルールを紹介します。

ルール名 | チェック内容 | なぜ重要か |

|---|---|---|

s3-bucket-public-read-prohibited | S3バケットのパブリック読み取り禁止 | サプライヤーによる意図しないデータ公開を防止 |

iam-no-inline-policy-check | インラインポリシーの使用禁止 | 管理しにくい権限の付与を検出 |

mfa-enabled-for-iam-console-access | コンソールアクセスへのMFA強制 | 侵害されたパスワードによる不正アクセスを防止 |

restricted-ssh | SSHポートの無制限公開禁止 | 外部からの直接SSH接続経路を排除 |

cloudtrail-enabled | CloudTrailの有効化確認 | 監査ログの消去・無効化を検出 |

Configのコンフォーマンスパックを使うと、これらのルールをセット単位で複数アカウントに一括適用できます。AWS Config Conformance Packsには「Operational Best Practices for NIST CSF」など業界標準のテンプレートも用意されており、サプライチェーン全体のコンプライアンス管理に活用できます。

IAM Access Analyzerで外部公開リスクを即座に検出

IAM Access Analyzerは、リソースポリシー(S3バケットポリシー・KMSキーポリシー・IAMロール信頼ポリシーなど)をスキャンし、意図しない外部公開(組織外へのアクセス許可)を自動的に検出するサービスです。

サプライチェーン攻撃でよく見られるのが、侵害されたサプライヤーアカウントから本番アカウントのS3バケットや、クロスアカウントロールへ不正アクセスされるパターンです。IAM Access AnalyzerをOrganizations全体に適用することで、以下を継続監視できます。

- Organizationsの外部からアクセス可能なS3バケット

- 外部エンティティへのIAMロール信頼関係

- パブリックにアクセス可能なLambda関数・SQSキュー

- 外部KMSキーポリシーによる暗号化データへのアクセス

検出結果はEventBridgeと連携してSlackやメールへ自動通知する構成が実践的です。未解決のファインディングはSecurity Hubに集約し、優先度付きで対応フローに乗せましょう。

5. Security Hubで統合セキュリティ管理・まとめ

AWS Security Hubによる一元管理

AWS Security HubはGuardDuty・Macie・Inspector・Config・IAM Access Analyzerなど複数のAWSセキュリティサービスの検出結果を単一のダッシュボードに集約します。マルチアカウント環境では、Security OUの専用アカウントを管理者アカウントとして設定し、全組織アカウントの検出結果を集中管理する構成が推奨されます。

Security HubのAWS Foundational Security Best Practices(FSBP)標準を有効にすると、270以上のセキュリティチェックが自動的に実行され、準拠スコアとして可視化されます。サイバーセキュリティ戦略2025が求める「対策状況の継続的な評価・改善サイクル」をAWSネイティブの機能だけで回すことが可能です。

サプライチェーン防御のためのAWS実装チェックリスト

- ✅ AWS Organizationsでマルチアカウント構成を整備し、サプライヤー専用OUを分離

- ✅ SCPで承認リージョン外の操作禁止・CloudTrail無効化禁止・パブリックS3禁止を強制

- ✅ AWS Configをすべてのアカウントで有効化し、コンフォーマンスパックを適用

- ✅ IAM Access AnalyzerをOrganizationsレベルで有効化し、外部公開ファインディングをEventBridgeで通知

- ✅ Security Hubで全検出結果を集約し、FBSPスコアを定期レビュー

- ✅ CloudTrailログをS3+CloudWatch Logsに保存し、改ざん防止のログファイル検証を有効化

まとめ

サイバーセキュリティ戦略2025が示す「サプライチェーン全体でのセキュリティ確保」は、自社のAWS環境を強固にするだけでは達成できません。取引先・ベンダーを含めたエコシステム全体をOrganizations+SCPで構造的に管理し、Config・IAM Access AnalyzerでリアルタイムにリスクをDetectし、Security Hubで継続的にRespondするサイクルを回すことが求められます。

MirrorFaceのようなAPT攻撃グループは、最も弱いリンクを狙います。あなたの組織のサプライチェーンの「最弱点」はどこにあるか、本記事の構成を参考にぜひ棚卸しを始めてください。

Ragateでは、AWS Organizationsの設計から Security Hub の運用自動化まで、サプライチェーンセキュリティの強化を支援しています。お気軽にご相談ください。